Trong bối cảnh các mối đe dọa an ninh mạng ngày càng gia tăng, từ các cuộc tấn công quốc gia đến ransomware. Bí mật của CISO chính là khả năng phát hiện và ứng phó kịp thời. Không chỉ vậy, việc bảo vệ dữ liệu trên môi trường đa đám mây và đối phó với những rủi ro từ AI tạo ra đang trở thành ưu tiên hàng đầu. Hãy cùng Mi2 khám phá cách xây dựng kế hoạch bảo mật tối ưu cho năm 2025 nhé!

Các Cuộc Tấn Công Thực Sự Diễn Ra Như Thế Nào?

Nhiều người tin rằng các mối đe dọa an ninh mạng đang trở nên phức tạp và tinh vi hơn. Tuy nhiên, Nolan Necoechea, Giám đốc cấp cao tại Varonis, cho biết rằng. “Bí mật của CISO nằm ở việc nhìn nhận lại cách các cuộc tấn công diễn ra thực sự như thế nào, chứ không quá phức tạp và tinh vi như mọi người vẫn nghĩ.”

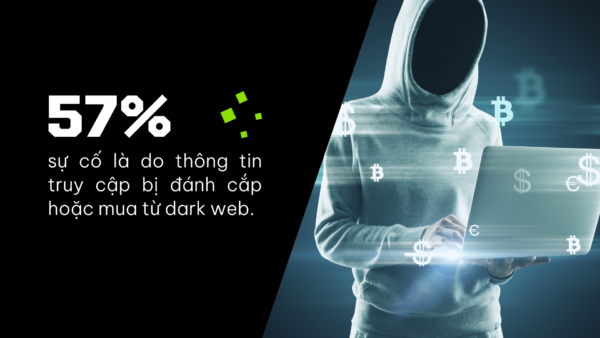

Theo Nolan, phần lớn các cuộc tấn công xảy ra do thông tin đăng nhập bị lộ. Báo cáo từ các cuộc tấn công được gửi đến SEC . Cho thấy 57% sự cố là do thông tin truy cập bị đánh cắp hoặc mua từ dark web.

Điều này có nghĩa, thay vì tấn công trực tiếp, hacker chỉ cần “đăng nhập” bằng thông tin lấy được, rất nhanh gọn và đơn giản.

Trong khi đó, thời gian trung bình để phát hiện kẻ tấn công trong hệ thống là 150 ngày. Với khoảng thời gian dài như thế, các hacker có thể tự do “đăng nhập” vào hệ thống. “Ngao du” khắp các “ngóc ngách” và đánh cắp dữ liệu nhạy cảm đem bán hoặc sử dụng chúng để đòi tiền chuộc.

Điểm chung của các cuộc tấn công, mục tiêu chính vẫn luôn nhắm đến dữ liệu.

Thách Thức CISO Trong Kỷ Nguyên Đa Đám Mây

Môi trường đám mây mang lại nhiều cơ hội nhưng cũng tiềm ẩn rất nhiều rủi ro. Theo Brock Bauer, Kỹ sư Bảo mật tại Varonis: “Các nhân viên trung bình có quyền truy cập đến 17 triệu thư mục ngay từ ngày đầu tiên làm việc.”

Quyền truy cập quá rộng kết hợp với Generative AI đã tăng cường nguy cơ bị lạm dụng dữ liệu. Khi các hacker đăng nhập, các công cụ AI này cho phép họ dễ dàng khai thác tất cả thông tin chỉ với 1 “click” truy cập.

Với quyền truy cập khổng lồ như trên thì “Chỉ một sai lầm nhỏ của người dùng cũng đủ để tạo ra một lỗ hổng bảo mật khổng lồ”. Brock Bauer nhấn mạnh.

Đọc thêm: 05 lý do vì sao giải pháp công nghệ XDR cần thiết với CISOs

AI Và Sự Thay Đổi Quy Chuẩn Bảo Mật

Sự phổ biến của Generative AI đã tác động đáng kể đến bảo mật dữ liệu, kết hợp với sự gia tăng các quy định quốc tế. EU AI Act – khung pháp lý AI đầu tiên của Liên minh Châu Âu – đang tạo ra ảnh hưởng lớn đến nhiều doanh nghiệp Hoa Kỳ hoạt động tại châu Âu.

Ngoài ra, đã có hơn 40 dự luật AI được đề xuất tại Mỹ trong năm 2023.

Theo Nolan Necoechea, việc hiểu và tuân thủ quy định AI đang trở thành ưu tiên quan trọng của CISO. Nhất là khi Generative AI dễ gây nhiễu loạn trong những quy định hiện tại.

Chiến Lược Bảo Mật Tối Ưu Cho Năm 2025

- Xác định dữ liệu nhạy cảm: Nhận biết dữ liệu nào cần được bảo vệ là bước đầu quan trọng. Kiểm tra quyền và giảm thiểu nguy cơ truy cập không cần thiết.

- Tự động hóa chính sách bảo mật: Các quy trình tự động giúp giảm thiểu khối lượng công việc cho bộ phận IT và tăng tốc độ phản hồi khi có sự cố.

- Chuẩn bị trước mỗi tình huống: Nhận định các cuộc tấn công là điều không thể tránh khỏi. Để đầu tư vào giải pháp giúp hệ thống an ninh có khả năng phục hồi nhanh.

Varonis: Đối Tác Tin Cậy Cho Bảo Mật Tối Ưu

Varonis cung cấp nền tảng tích hợp, cho phép giám sát theo thời gian thực về vị trí, mức độ rủi ro và quyền truy cập dữ liệu. Hệ thống tự động hoá giúp loại bỏ nguy cơ truy cập trái phép, cấu hình lỗi và chia sẻ dữ liệu bất hợp pháp.

Hãy đăng ký Data Risk Assessment miễn phí ngay để tăng cường bảo mật tối ưu cho doanh nghiệp trong năm 2025.