Kiểm thử bảo mật ứng dụng tĩnh (Static Application Security Testing – SAST), hay còn gọi là phân tích tĩnh (static analysis), là một phương pháp kiểm thử nhằm phân tích mã nguồn để tìm ra các lỗ hổng bảo mật có thể khiến ứng dụng của tổ chức bị tấn công. SAST tiến hành quét ứng dụng trước khi mã được biên dịch. Đây cũng được gọi là kiểm thử hộp trắng (white box testing).

SAST giải quyết những vấn đề gì?

Điểm mạnh của SAST là có thể triển khai ngay từ những giai đoạn đầu của SDLC, do không cần ứng dụng chạy thực tế và cũng không cần thực thi mã nguồn để phát hiện lỗ hổng. Điều này giúp các lập trình viên nhận diện lỗ hổng ngay từ giai đoạn đầu, xử lý nhanh chóng trước khi gây ảnh hưởng đến bản build hoặc truyền các lỗ hổng sang bản phát hành cuối cùng.

Các công cụ SAST cung cấp phản hồi theo thời gian thực trong quá trình lập trình, giúp kỹ sư bảo mật khắc phục sự cố trước khi chuyển mã sang giai đoạn tiếp theo của SDLC. Điều này ngăn ngừa tình trạng các vấn đề bảo mật chỉ được xem xét muộn. Một số công cụ SAST còn hiển thị trực quan luồng vấn đề từ source đến sink, giúp điều hướng mã dễ dàng hơn. Thậm chí hỗ trợ công cụ chỉ rõ vị trí lỗ hổng, highlight đoạn mã rủi ro và đưa ra hướng dẫn chi tiết cách khắc phục tại vị trí tối ưu, mà không cần kỹ sư bảo mật phải có chuyên môn sâu.

Ngoài ra, các lập trình viên có thể tạo báo cáo tùy chỉnh với công cụ SAST:

Báo cáo này có thể xuất offline và được theo dõi qua dashboard. Việc quản lý tập trung toàn bộ lỗ hổng bảo mật được công cụ báo cáo sẽ giúp đội ngũ phát triển xử lý kịp thời và phát hành ứng dụng ít rủi ro nhất. Nhờ đó, quá trình này góp phần hình thành một SDLC an toàn.

Điều quan trọng cần lưu ý là công cụ SAST phải được chạy thường xuyên: trong các bản build hằng ngày/hằng tháng, mỗi lần code được check-in hoặc khi release.

Tại sao SAST là một hoạt động bảo mật quan trọng?

Trong hầu hết tổ chức, số lượng lập trình viên đông gấp nhiều lần nhân sự bảo mật. Việc tổ chức có đủ nguồn lực để thực hiện rà soát mã thủ công cho tất cả ứng dụng là điều gần như bất khả thi. Một trong những thế mạnh lớn nhất của công cụ SAST chính là khả năng phân tích 100% codebase, với tốc độ vượt xa việc kiểm tra thủ công của con người. Các công cụ có thể quét hàng triệu dòng code chỉ trong vài phút, tự động phát hiện các lỗ hổng nghiêm trọng như tràn bộ đệm (buffer overflow), SQL injection, cross-site scripting (XSS) cùng nhiều loại khác với độ tin cậy cao. Chính vì vậy, việc tích hợp phân tích tĩnh vào SDLC có thể mang lại cải thiện vượt bậc về chất lượng tổng thể của mã nguồn.

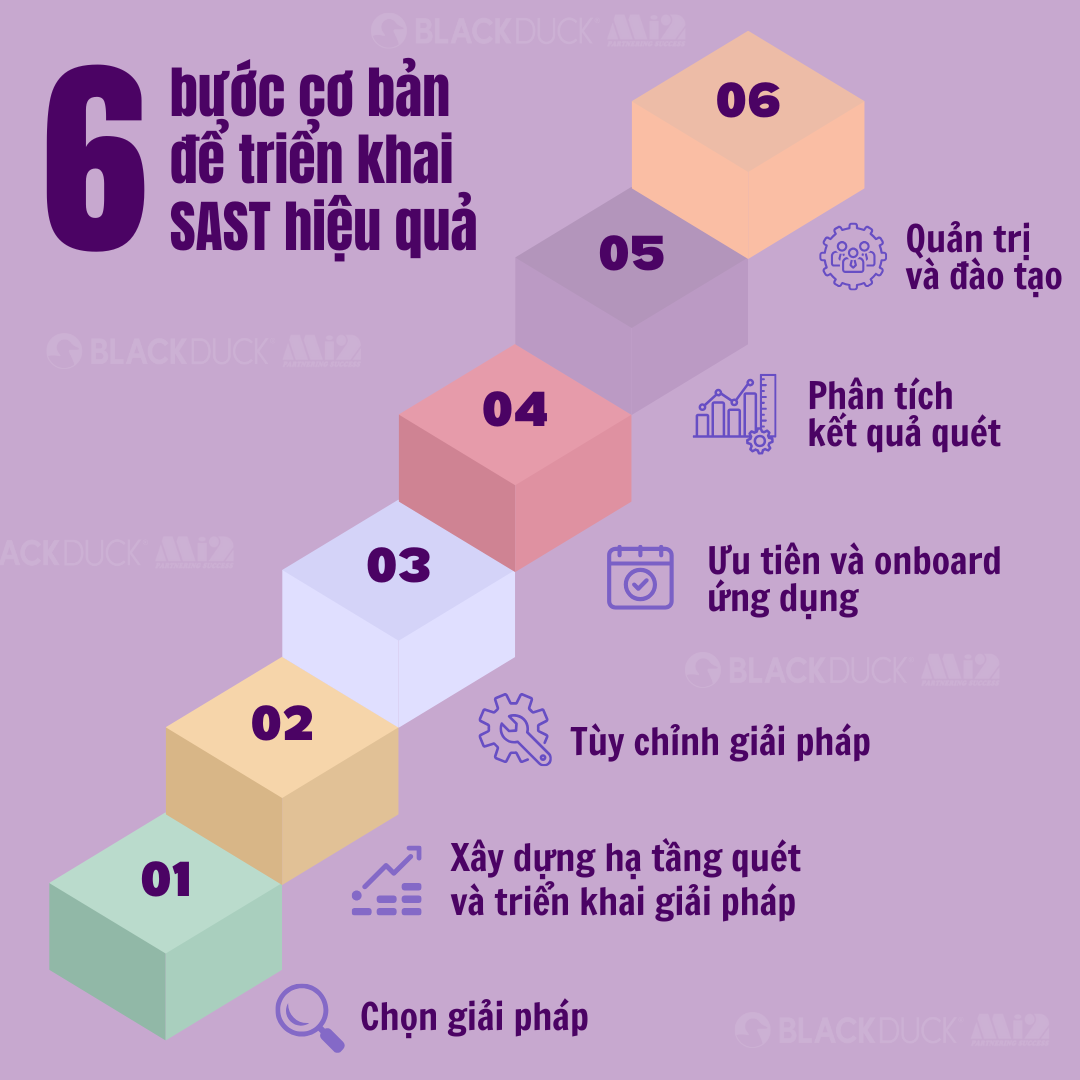

Các bước chính để triển khai SAST hiệu quả

Có 6 bước cơ bản để triển khai SAST hiệu quả trong tổ chức có nhiều ứng dụng sử dụng các ngôn ngữ, framework và nền tảng khác nhau:

- Chọn giải pháp: Xác định giải pháp phân tích tĩnh hỗ trợ ngôn ngữ lập trình và framework mà tổ chức đang dùng.

- Xây dựng hạ tầng quét và triển khai giải pháp: Bao gồm quản lý giấy phép, thiết lập kiểm soát truy cập, cấp phát tài nguyên (server, database) để chạy công cụ.

- Tùy chỉnh giải pháp: Điều chỉnh để giảm false positives, bổ sung rule mới hoặc cập nhật rule để phát hiện thêm lỗ hổng. Tích hợp giải pháp vào môi trường build, tạo dashboard theo dõi và báo cáo tùy biến.

- Ưu tiên và onboard ứng dụng: Quét trước các ứng dụng có rủi ro cao, sau đó mở rộng đến toàn bộ ứng dụng. Lập lịch quét thường xuyên theo chu kỳ build, check-in hoặc release.

- Phân tích kết quả quét: Xử lý kết quả, loại bỏ false positives, theo dõi và chuyển thông tin cho team phát triển để khắc phục kịp thời.

Quản trị và đào tạo: Đảm bảo quy trình quản trị dự án chặt chẽ để các team sử dụng công cụ đúng cách. SAST phải trở thành một touchpoint bắt buộc trong SDLC, gắn liền với phát triển và triển khai ứng dụng.

Giải pháp SAST của Black Duck

Black Duck® Coverity® là giải pháp toàn diện để tích hợp bảo mật và chất lượng vào SDLC cũng như chuỗi cung ứng phần mềm.

Coverity phát hiện các lỗi nghiêm trọng và điểm yếu bảo mật ngay khi code được viết. Công cụ này cung cấp khả năng phân tích đường dẫn đầy đủ, đảm bảo mọi dòng code và mọi nhánh thực thi đều được kiểm tra. Với khả năng hiểu sâu mã nguồn và framework nền tảng, Coverity mang đến phân tích chính xác, giúp developer không lãng phí thời gian vào quá nhiều false positives.

Coverity có thể mở rộng để phục vụ hàng nghìn lập trình viên và xử lý dự án hơn 100 triệu dòng code một cách dễ dàng. Nó có thể tích hợp nhanh với các công cụ và hệ thống quan trọng trong quy trình phát triển như source control, CI/CD, bug tracking, ALM, cũng như các IDE.

Ngoài ra, SAST trong IDE (Code Sight) là công cụ real-time, tập trung vào lập trình viên. Nó quét và phát hiện lỗ hổng ngay trong quá trình code, tích hợp trực tiếp vào IDE, cung cấp hướng dẫn chi tiết để khắc phục. Nhờ đó, kỹ sư phát triển phần mềm có thể xử lý lỗ hổng ngay từ trong môi trường phát triển, giảm thiểu rủi ro trước khi code được chuyển sang các giai đoạn tiếp theo.

Kết luận

Theo khảo sát State of Software Security 2024, hơn 70% doanh nghiệp đang trì hoãn, vá lỗi chậm, hoặc thiếu quy trình kiểm tra bảo mật định kỳ, gần một nửa trong số đó đang đối mặt với tình trạng báo động, đe dọa trực tiếp đến an toàn hệ thống. SAST (Static Application Security Testing) trở thành “lá chắn” cần thiết, giúp phát hiện sớm lỗ hổng ngay từ giai đoạn ban đầu.

Với công nghệ từ hãng bảo mật Black Duck, doanh nghiệp không chỉ kiểm soát rủi ro mã nguồn mà còn nâng cao khả năng tuân thủ và đổi mới an toàn.

👉 Khám phá thêm các giải pháp khác của Black Duck: Tại đây

👉 Liên hệ Mi2 ngay để được tư vấn và trải nghiệm demo.