Theo báo cáo “Xu hướng bảo mật danh tính kỹ thuật số năm 2022 của IDSA”: 98% chuyên gia bảo mật đã báo cáo sự gia tăng đột biến số lượng danh tính mà họ quản lý, chủ yếu do việc áp dụng đám mây, mối quan hệ với bên thứ ba và danh tính máy mới. Danh tính kỹ thuật số là phương tiện cần thiết để truy cập phần mềm dưới dạng dịch vụ (SaaS) và các ứng dụng được lưu trữ trên đám mây. Hiện nay, việc sử dụng các dịch vụ như Google, Microsoft, Apple hoặc Facebook để đăng ký và xác thực danh tính kỹ thuật số vào tài nguyên của bên thứ ba là vô cùng phổ biến. Tuy nhiên, điều đó cũng khiến cho nguy cơ các cuộc tấn công ngày càng tăng và nhiều rủi ro tiềm tàng khác. Hãy cùng Mi2 và BeyondTrust tìm hiểu sâu hơn về danh tính kỹ thuật số và những phương pháp hay nhất để bảo vệ chúng nhé!

Danh tính kỹ thuật số là gì?

Danh tính kỹ thuật số (Digital Identity) thường được định nghĩa là mối quan hệ một – một giữa người dùng và sự có mặt của họ trên môi trường kỹ thuật số (các ứng dụng, mạng, hệ thống tại chỗ hoặc môi trường đám mây). Được sử dụng để xác thực, ủy quyền, tự động hóa và thậm chí mạo danh trong thời gian chạy. Danh tính kỹ thuật số cũng có thể được thay thế bằng “thực thể kỹ thuật số” hoặc đơn giản là “danh tính” tùy theo ngữ cảnh.

Danh tính kỹ thuật số đóng vai trò quan trọng trong việc quản lý truy cập vào hệ thống, bảo mật thông tin, giao dịch trực tuyến, xác thực người dùng và nhiều vai trò khác. Điều quan trọng cần làm là đảm bảo tính toàn vẹn và bảo mật của danh tính kỹ thuật số để ngăn chặn việc lạm dụng và gian lận trực tuyến.

Danh tính kỹ thuật số có thể bao gồm:

- Thông tin đăng nhập của người dùng: Các tài khoản email cá nhân, ngân hàng, mạng xã hội hoặc tài khoản dịch vụ phát trực tuyến đều yêu cầu danh tính kỹ thuật số.

- Ngày sinh: Một mã định danh kỹ thuật số phổ biến được sử dụng để xác minh danh tính.

- Lịch sử mua hàng hoặc tìm kiếm: Hoạt động duyệt web và mua sắm được theo dõi và quy cho một cá nhân, biến “hồ sơ” này trở thành một dạng danh tính kỹ thuật số.

- Giao dịch điện tử: Giao dịch ngân hàng, mua hàng hoặc bất kỳ giao dịch kỹ thuật số nào sẽ yêu cầu danh tính và xác minh kỹ thuật số để hoàn tất.

- Số định danh do chính phủ cấp: Số an sinh xã hội (ở Hoa Kỳ), giấy phép lái xe và các tài liệu khác được sử dụng để xác minh danh tính kỹ thuật số.

Các loại danh tính kỹ thuật số phổ biến:

Mặc dù có nhiều loại danh tính nhưng chúng có thể được chia thành ba loại tổng quát sau:

- Danh tính kỹ thuật số của con người: cho phép người dùng được chỉ định quyền truy cập hoặc đặc quyền trong mạng. Danh tính con người có thể được chia nhỏ thành danh tính nhân viên, danh tính đối tác, danh tính nhà cung cấp và danh tính khách hàng.

- Danh tính máy (danh tính phi con người/không phải con người): cơ chế cho phép mọi thực thể không phải con người, bao gồm ứng dụng, robot phần mềm, điểm cuối (máy chủ, máy tính để bàn, IoT, v.v.), được xác thực trong hệ thống.

- Danh tính đám mây: được sử dụng để truy cập tài nguyên trên đám mây. Những danh tính và tài khoản này rất linh hoạt, có thể có một số hình thức truy cập đặc quyền.

Theo báo cáo của IDSA, sự gia tăng danh tính và tài khoản cũng dẫn đến bề mặt tấn công lớn hơn. Vào năm 2021, 84% tổ chức cho biết đã gặp phải vi phạm liên quan đến danh tính, trong đó 78% gây ảnh hưởng trực tiếp đến hoạt động kinh doanh. Tuy nhiên, 96% người tham gia nghiên cứu cho rằng những vi phạm này có thể được ngăn chặn hoặc giảm thiểu thông qua các biện pháp bảo mật danh tính phù hợp.

Cách bảo vệ danh tính kỹ thuật số

Dưới đây là các phương pháp hay nhất để bảo vệ danh tính kỹ thuật số. Hầu hết các phương pháp thực tiễn này đều có thể áp dụng cho các tổ chức/doanh nghiệp cũng như các cá nhân tìm cách bảo vệ danh tính của chính họ.

Thực hiện đánh giá danh tính đầy đủ

Bước đầu tiên là xác định tất cả các danh tính mà bạn sở hữu.

- Đối với cá nhân, rà soát lại tất cả các tài khoản được liên kết với danh tính của bạn.

- Đối với doanh nghiệp, tổng hợp và tương quan dữ liệu danh tính trên các tài nguyên, cơ sở hạ tầng và ứng dụng của tổ chức bạn. Danh tính và tài khoản liên quan sẽ bao gồm sự kết hợp giữa con người và máy móc, đồng thời cũng có thể bao gồm danh tính nhân viên, nhà cung cấp, đối tác, khách hàng,…. Cần có chế độ xem dữ liệu danh tính tổng hợp để hiểu danh tính nào đang tồn tại và cách chúng được sử dụng. Điều này giúp bạn đánh giá rủi ro cơ bản và đo lường mức độ cải thiện bảo mật khi áp dụng các chính sách và tăng cường kiểm soát.

Thiết lập chính sách bảo mật danh tính và truy cập toàn diện (dành cho doanh nghiệp)

Một trong những phần quan trọng nhất đối với doanh nghiệp là thực hiện chính sách bảo mật truy cập danh tính toàn diện. Chính sách này sẽ quản lý quyền truy cập – bao gồm cả quyền truy cập đặc quyền. Chính sách cũng cần xác định và vận hành quản trị thông tin (còn gọi là quản trị dữ liệu). Điều này đòi hỏi các biện pháp bảo mật dữ liệu và quyền riêng tư phù hợp, chẳng hạn như thu thập, xử lý, truyền và xóa dữ liệu.

Đọc thêm: BeyondTrust được vinh danh là lựa chọn hàng đầu về giải pháp quản lý truy cập đặc quyền

Đào tạo nhận thức về các vectơ đe dọa danh tính

Để ngăn chặn các hành vi xâm phạm dựa trên danh tính và đánh cắp danh tính, các cá nhân cần tự tìm hiểu về các rủi ro, bao gồm cách họ chia sẻ thông tin, trang web họ sử dụng, các biện pháp thu thập/bảo mật dữ liệu và thực hành mật khẩu. Ví dụ: bạn nên nắm bắt những chức năng nào được phép thực hiện trên https và https sites. Bạn cũng cần tìm hiểu mức độ rủi ro cao của các câu hỏi bảo mật phổ biến được sử dụng trên nhiều trang web để xác thực và cách giảm thiểu mối đe dọa này.

Đối với doanh nghiệp, nhân viên của bạn là một trong những tuyến phòng thủ quan trọng nhất mà bạn có để chống lại các cuộc tấn công. Đây cũng là một trong những liên kết yếu nhất của bạn. Mặc dù bạn có thể tận dụng các công cụ, công nghệ, chính sách và biện pháp kiểm soát nhằm bảo vệ an ninh của mình nhưng điều quan trọng là phải đào tạo tất cả nhân viên của bạn về các loại mối đe dọa dựa trên danh tính mà họ có thể gặp phải.

Người dùng phải được đào tạo và trao quyền để xác định các email đáng ngờ, các cuộc tấn công lừa đảo qua mạng, đồng thời báo cáo những điều này cho bộ phận CNTT của họ. Họ phải nhận ra khi nào không nên nhấp vào liên kết trong email hoặc tin nhắn văn bản. Các kỹ thuật phishing và ransomware ngày càng phát triển, vì vậy hãy chú trọng vào việc đào tạo nâng cao nhận thức an toàn thông tin cho nhân viên của bạn.

Sử dụng trình quản lý mật khẩu

Bất chấp lời hứa về công nghệ “không mật khẩu”, mật khẩu vẫn ngày càng phổ biến. Do đó, bảo mật mật khẩu vẫn là nền tảng để bảo vệ danh tính khỏi bị đánh cắp hoặc xâm phạm.

Tất nhiên, điều quan trọng đầu tiên là tìm ra tất cả các tài khoản có mật khẩu. Là một phần của quá trình khám phá này (được đề cập ở mục #1 ở trên), các tài khoản không được sử dụng và không cần thiết nên bị xóa.

Doanh nghiệp nên triển khai trình quản lý mật khẩu để quản lý mọi danh tính liên quan đến doanh nghiệp. Giải pháp quản lý mật khẩu đặc quyền là các công cụ PAM chuyên dụng để quản lý tài khoản và thông tin xác thực liên quan đến quyền truy cập đặc quyền—cho cả con người (nhân viên, nhà cung cấp, v.v.) và máy móc.

Tất cả các công cụ này nên áp dụng mã hóa mạnh để đảm bảo mật khẩu và các thông tin bí mật không thể giải mã và sử dụng bởi các tác nhân đe dọa.

Đọc thêm: Tại sao bảo mật mật khẩu là khuyến nghị quan trọng nhất trong ATTT?

Áp dụng xác thực đa yếu tố (MFA)

Khi các vi phạm cấp cao mà Okta, Cisco và Uber đã chỉ ra, xác thực đa yếu tố (MFA) có thể gặp sai sót. Trên thực tế, các kỹ thuật như MFA bombing hoặc MFA fatigue là phương tiện ưa thích để bắt đầu hoặc thúc đẩy cuộc tấn công của một số nhóm đe dọa. Ngoài ra, MFA còn bổ sung thêm một lớp kiểm soát quyền, được gọi là xác thực từng bước vào chế độ bảo mật danh tính của bạn.

Để tăng cường bảo mật MFA, các tổ chức nên tìm cách chuyển từ MFA cơ bản dựa trên điện thoại di động sang xác thực dựa trên quyền sở hữu an toàn hơn, chẳng hạn như FIDO2, đặc biệt đối với các tài khoản nhạy cảm hoặc có đặc quyền cao.

Triển khai bảo mật điểm cuối

Điểm cuối là cánh cửa để kẻ tấn công xâm nhập vào hệ thống và truy cập dữ liệu. Đối với doanh nghiệp, các giải pháp bảo mật điểm cuối có thể bao gồm phần mềm chống vi-rút hoặc chống phần mềm độc hại, quản lý quyền truy cập đặc quyền và EDR/MDR/XDR, đối với người dùng cá nhân, điều này có thể đơn giản có nghĩa là phần mềm chống vi-rút và các công cụ cơ bản khác cho PC và IoT của họ. Loại điều khiển cần thiết sẽ khác nhau tùy thuộc vào loại thiết bị và độ nhạy của dữ liệu trên điểm cuối.

Luôn cập nhật và vá lỗi hệ thống

Cho dù đó là thiết bị cá nhân hay máy chủ doanh nghiệp, việc luôn cập nhật và vá lỗi hệ thống là một trong những cách tốt nhất để đảm bảo trạng thái bảo mật cơ bản mạnh mẽ và giảm thiểu bề mặt tấn công. Các bản cập nhật phần mềm thường được triển khai để sửa các lỗi bảo mật đã biết, điều đó có nghĩa là phần mềm phiên bản cũ có thể tạo ra lỗ hổng bảo mật lớn — lỗ hổng mà các tác nhân đe dọa đã biết cách nhắm mục tiêu.

Những lỗ hổng này có thể cho phép kẻ tấn công chặn thông tin, đánh cắp mật khẩu hoặc triển khai phần mềm giả mạo để đánh cắp thông tin liên quan đến danh tính. Bạn có thể giúp cập nhật thiết bị và cơ sở hạ tầng bảo mật của mình bằng cách định cấu hình tất cả các thiết bị trên mạng của bạn để tự động cập nhật. Tự động cập nhật sẽ giúp đảm bảo nhân viên cập nhật phần mềm thường xuyên, ngay cả khi thiết bị họ đang sử dụng để kết nối mạng được đặt bên ngoài cơ sở, điều này đang trở nên phổ biến trong thế giới làm việc từ mọi nơi. Các yêu cầu phức tạp sẽ yêu cầu công cụ nâng cao hơn, chẳng hạn như các giải pháp quản lý lỗ hổng.

Thực hiện nguyên tắc đặc quyền tối thiểu

Nguyên tắc đặc quyền tối thiểu đề cập đến khái niệm và thực tiễn hạn chế quyền truy cập của người dùng, tài khoản và quy trình tính toán chỉ đối với những tài nguyên thực sự cần thiết để thực hiện các hoạt động được cấp phép. Hầu hết người dùng, dù sử dụng máy tính xách tay cá nhân hay thiết bị công ty, đều không nên đăng nhập với tư cách quản trị viên để thực hiện các công việc tính toán thông thường, chẳng hạn như lướt web và gửi email.

Một cách tốt nhất để có ít đặc quyền nhất là xóa các quyền quản trị viên này bất cứ khi nào có thể. Sử dụng tài khoản tiêu chuẩn để thực hiện bất kỳ hoạt động nào không yêu cầu đặc quyền một cách rõ ràng. Vì hầu hết phần mềm độc hại cần có đặc quyền để thực thi và/hoặc di chuyển theo chiều ngang nên việc loại bỏ đặc quyền sẽ làm giảm khả năng kẻ tấn công thực hiện các hoạt động có thể dẫn đến xâm phạm danh tính.

Liên tục củng cố hệ thống

Tăng cường môi trường CNTT của bạn là một bước quan trọng trong việc tăng cường bảo mật tổng thể của bạn và ngăn chặn sự xâm phạm danh tính và tài khoản. Một số phương pháp hay nhất về tăng cường hệ thống bao gồm xóa các đặc quyền và ứng dụng phần mềm không cần thiết cũng như đóng các cổng không cần thiết hoặc có rủi ro. Việc thực hiện các hoạt động này sẽ làm ngưng bề mặt tấn công của hệ thống, từ đó làm giảm các lỗ hổng hệ thống và rủi ro bảo mật.

Bảo mật danh tính doanh nghiệp: Các định nghĩa và nguyên tắc chính

Quản lý danh tính và quyền truy cập (IAM), còn thường được gọi là Quản lý danh tính (IdM), có thể được định nghĩa rộng rãi là các chính sách và công nghệ của doanh nghiệp liên quan đến việc đảm bảo chỉ những danh tính phù hợp mới có thể truy cập đúng tài nguyên vào đúng thời điểm vì những lý do chính đáng/ bối cảnh. Thông qua các quy trình và quy trình công việc được sắp xếp hợp lý, các giải pháp IAM có thể kích hoạt tính năng đăng nhập một lần (SSO) cho nhiều hệ thống và ứng dụng.

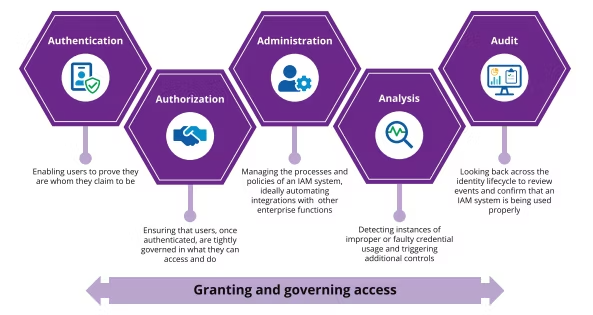

Năm nguyên tắc cốt lõi của Enterprise IAM:

- Xác thực (Authentication): Người dùng có thể chứng minh quyền sở hữu danh tính kỹ thuật số của mình.

- Ủy quyền (Authorization): Người dùng được cấp quyền truy cập hạn chế vào các tài nguyên dựa trên chính sách quản trị.

- Quản trị (Administration): Quản lý các hệ thống IAM cá nhân một cách hiệu quả.

- Phân tích (Analysis): Hành vi của người dùng được theo dõi và phát hiện các điểm bất thường, thông tin xác thực không hợp lệ hoặc các thông số được thiết lập khác bị phát hiện.

- Kiểm tra (Audit): Một hệ thống kiểm tra hoàn chỉnh để kiểm tra tình trạng của chương trình IAM để lại dấu vết bất thường.

05 nguyên tắc cốt lõi của Enterprise IAM (5A)

Quản lý quyền truy cập đặc quyền (PAM) là lĩnh vực chuyên môn cực kỳ quan trọng trong Quản lý danh tính (IAM) tập trung vào việc kiểm soát và kiểm tra quyền truy cập đặc quyền, cần áp dụng cho danh tính, người dùng, tài khoản, quy trình và hệ thống trong môi trường CNTT.

- Quản lý và quản trị danh tính (IGA) là một khái niệm quản lý danh tính quan trọng khác và đảm nhận vai trò điều phối quản lý danh tính kỹ thuật số trong toàn doanh nghiệp.

- Danh tính dưới dạng dịch vụ (IDaaS) đề cập đến các dịch vụ IAM được lưu trữ trên đám mây.

Phát hiện và phản hồi mối đe dọa danh tính (ITDR) là một lĩnh vực mới nổi xuất phát từ sự kết hợp của thông tin về danh tính, thông tin về mối đe dọa cũng như các biện pháp kiểm soát quản lý và bảo mật danh tính trên nhiều loại bộ công cụ để chủ động ngăn chặn các mối đe dọa dựa trên danh tính, đồng thời xác định và giảm thiểu các cuộc tấn công. Cách tiếp cận này cũng được coi là rất quan trọng để bảo vệ tính toàn vẹn của chính các hệ thống dựa trên danh tính.

Và cuối cùng, bảo mật danh tính bao gồm tất cả các nguyên tắc trên (IAM, PAM, IGA), v.v. Bảo mật danh tính tập trung vào việc bảo vệ danh tính kỹ thuật số, tài khoản đặc quyền và các thực thể dựa trên danh tính khác khỏi các mối đe dọa mạng, cả bên trong và bên ngoài. Làm như vậy dựa vào việc xác thực danh tính của các cá nhân khi họ yêu cầu quyền truy cập. Trong nguồn lực của công ty, có sự nhấn mạnh đáng kể vào việc xác minh danh tính, xác thực và ủy quyền. Trong một số lĩnh vực, các giao thức bảo mật đã phát triển để kết hợp dữ liệu sinh trắc học, chẳng hạn như dấu vân tay và danh tính khuôn mặt.