Giữa hàng loạt mối đe dọa mạng ngày càng tinh vi, việc phân biệt rõ giữa hệ thống phòng chống xâm nhập dựa trên mạng (NIPS), trên máy chủ (HIPS) và trên mạng không dây (WIPS) là điều cần thiết nếu bạn muốn xây dựng một chiến lược phòng thủ vững chắc cho hệ thống mạng của tổ chức/doanh nghiệp.

Bạn có đang sử dụng đúng công cụ cho đúng vị trí? Hay mọi thứ đang bị gom chung thành một “tường lửa nâng cấp”? Nếu bạn vẫn chưa thật sự phân định rạch ròi ba lớp bảo vệ này, bài viết này sẽ giúp bạn tháo gỡ hiểu lầm và xây dựng hệ thống phòng thủ một cách chính xác hơn. Hãy cùng Mi2 khám phá nhé!

Tổng quan: NIPS, HIPS và WIPS là gì?

NIPS – Lớp phòng thủ đầu tiên từ tầng mạng

NIPS (Network Intrusion Prevention System) là hệ thống ngăn chặn xâm nhập mạng. Đây là lớp bảo vệ nằm giữa mạng nội bộ và Internet. Nó hoạt động như trạm kiểm soát đầu tiên, thường được đặt ở nơi lưu lượng mạng đi vào – giữa router, switch hoặc firewall, giúp:

- Phát hiện lưu lượng mạng bất thường

- Ngăn chặn các cuộc tấn công đang diễn ra trong thời gian thực

- Bảo vệ tài nguyên trong toàn mạng trước DDoS, khai thác lỗ hổng, virus,…

Một điểm cần lưu ý: NIPS hoạt động dựa trên chữ ký và hành vi. Hệ thống cần được cập nhật thường xuyên để có thể nhận diện những mẫu tấn công mới nhất. Bên cạnh đó, nếu không cấu hình đúng, NIPS có thể gây ra hiện tượng cảnh báo sai, ảnh hưởng đến hiệu năng bảo mật mạng.

HIPS – Tường thành bảo vệ từ bên trong hệ thống

HIPS (Host-based Intrusion Prevention System) là hệ thống ngăn chặn xâm nhập trên từng thiết bị đầu cuối (host) như server, workstation hoặc endpoint. Nó hoạt động như một “lớp giáp cá nhân”, bảo vệ từng máy tính cụ thể khỏi tấn công bằng cách:

- Phân tích hành vi và phát hiện hoạt động đáng ngờ

- Ngăn chặn thay đổi registry, hành vi file lạ, hoặc exploit phần mềm

HIPS hiệu quả trong việc phát hiện tấn công từ thiết bị USB, macro độc hại trong tài liệu văn phòng, hành vi bất thường từ nhân viên nội bộ. Hoặc nếu tổ chức của bạn cần bảo vệ khỏi mối đe dọa ẩn sâu như rootkit, Trojan hoặc kỹ thuật injection, thì HIPS là một lớp phòng thủ cực kỳ quan trọng, đặc biệt khi được kết hợp với EDR hoặc SIEM.

WIPS – Lưới bảo vệ không gian vô tuyến

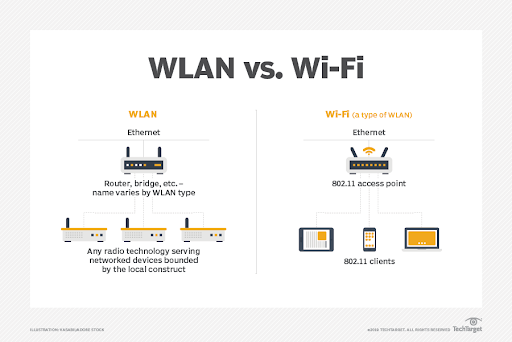

Không giống như NIPS hoặc HIPS sử dụng luồng dữ liệu và hệ điều hành để phân tích, WIPS (Wireless Intrusion Prevention System) dựa vào các cảm biến giám sát phổ vô tuyến để phát hiện tín hiệu đáng ngờ trong không gian vật lý.

WIPS là hệ thống ngăn chặn xâm nhập trong mạng không dây (Wi-Fi)/WLAN nhằm phát hiện các điểm truy cập trái phép và mối đe dọa không dây khác, duy trì tính toàn vẹn và hoạt động ổn định của hệ thống. Tính năng của WIPS có thể kể đến như:

- Giám sát không gian Wi-Fi để phát hiện các thiết bị lạ hoặc có tín hiệu bất thường

- Ngăn chặn tự động các thiết bị có hành vi tấn công hoặc cấu hình sai trước khi chúng gây hại cho hệ thống và người dùng.

- Phân loại và nhận diện thiết bị không dây, phát hiện mối đe dọa tiềm ẩn dựa trên tín hiệu đặc trưng.

- Theo dõi hiệu năng mạng Wi-Fi, phát hiện điểm truy cập có cấu hình sai, đảm bảo hệ thống hoạt động ổn định và an toàn.

Hệ thống chống xâm nhập không dây đảm bảo an toàn mạng không dây bằng cách giám sát phổ vô tuyến của mạng

So sánh chi tiết

Câu hỏi tưởng chừng đơn giản: “Dùng cái nào là đủ?” Câu trả lời lại không hề đơn giản. Việc sử dụng sai lớp ngăn chặn hoặc hiểu sai vai trò của từng hệ thống có thể khiến cả doanh nghiệp “vỡ trận” trong vài phút khi gặp một cuộc tấn công tinh vi.

| Yếu tố | NIPS | HIPS | WIPS |

| Phạm vi bảo vệ | Mạng (Network-wide) | Thiết bị cá nhân (Host-based) | Sóng Wi-Fi và thiết bị không dây |

| Vị trí triển khai | Giữa switch/router và mạng nội bộ | Cài trên endpoint, server | Gần access point hoặc thiết bị kiểm soát sóng |

| Dữ liệu xử lý | Gói dữ liệu mạng (network packets) | File, registry, hành vi ứng dụng | Tín hiệu vô tuyến (wireless signals) |

| Mục tiêu chính | Bảo vệ mạng máy tính khỏi truy cập trái phép và hoạt động độc hại | Ngăn hành vi độc hại ngay trên máy chủ để bảo vệ thiết bị đầu cuối | Ngăn truy cập trái phép vào mạng Wi-Fi hoặc WLAN |

| Xử lý mối đe dọa |

|

|

|

Ví dụ thực tế: Nếu không có NIPS, HIPS và WIPS thì chuyện gì xảy ra?

Trong thế giới mạng không ngừng biến động, việc thiếu đi bất kỳ lớp bảo vệ nào trong bộ ba NIPS, HIPS và WIPS đều có thể khiến hệ thống của bạn rơi vào tình thế bị tấn công mà không hề hay biết. Hãy tưởng tượng:

- Không có NIPS, hacker có thể âm thầm quét lỗ hổng trên toàn bộ hệ thống mạng, gửi mã độc thông qua gói dữ liệu. Bạn chỉ phát hiện ra khi hệ thống đã bị chiếm quyền điều khiển.

Hệ thống bảo vệ chống xâm nhập mạng giải quyết một số yếu tố chính giúp đảm bảo an ninh mạng

Hệ thống bảo vệ chống xâm nhập mạng giải quyết một số yếu tố chính giúp đảm bảo an ninh mạng

- Không có HIPS, một chiếc máy tính bị cài keylogger sẽ lặng lẽ thu thập và gửi ra ngoài tất cả thông tin đăng nhập nội bộ, mở toang cánh cửa cho tấn công leo thang.

- Không có WIPS, một nhân viên vô tình kết nối vào điểm Wi-Fi giả mạo trong quán cà phê gần công ty. Trong vài phút, hacker đã “hút sạch” toàn bộ dữ liệu, từ email đến file nội bộ.

Điều đáng lo ngại là ngay cả khi tổ chức đã triển khai firewall và antivirus, nếu thiếu hệ thống IPS phù hợp thì rủi ro vẫn hiện hữu ở từng lớp truy cập. Đây cũng chính là sai lầm thường gặp khi triển khai bảo mật.

Khi nào tổ chức nên dùng NIPS, HIPS và WIPS?

| Giải pháp | Nên sử dụng khi tổ chức |

| NIPS | – Có nhiều phân đoạn mạng, truy cập nội bộ phức tạp

– Cần kiểm soát lưu lượng mạng theo thời gian thực – Triển khai hệ thống bảo mật quy mô doanh nghiệp |

| HIPS | – Muốn bảo vệ dữ liệu quan trọng trên thiết bị đầu cuối

– Nhân viên làm việc từ xa, truy cập qua VPN – Cần giám sát hành vi hoạt động trên từng thiết bị |

| WIPS | – Có Wi-Fi phục vụ nhân viên hoặc khách hàng

– Lo ngại rò rỉ dữ liệu qua mạng không dây – Muốn phát hiện và cách ly điểm truy cập bất hợp pháp |

Đâu là lựa chọn dành cho tổ chức bạn?

Nếu bạn là IT Admin, CISO, CIO, hay đơn giản là người đang quan tâm đến vấn đề bảo mật hệ thống – thì việc nắm vững sự khác nhau giữa NIPS, HIPS và WIPS không chỉ là kiến thức kỹ thuật. Đây chính là chìa khóa chiến lược để lựa chọn và triển khai đúng giải pháp cho đúng vị trí, từ đó tối ưu ngân sách, giảm thiểu rủi ro và nâng cao năng lực phòng thủ mạng.

Tại Mi2, chúng tôi cung cấp các giải pháp IPS hàng đầu từ Trellix – một trong những hãng bảo mật tiên phong trong lĩnh vực phòng chống xâm nhập. Các sản phẩm IPS của Trellix được thiết kế để tích hợp sâu vào hạ tầng mạng, hỗ trợ cả NIPS, HIPS và các module nâng cao khác nhằm phát hiện, phân tích và ngăn chặn mối đe dọa một cách thông minh và linh hoạt.

Dù bạn đang tìm kiếm một giải pháp bảo vệ toàn mạng, kiểm soát từng thiết bị đầu cuối, hay giám sát vùng phủ sóng không dây trong tổ chức – Mi2 sẵn sàng tư vấn và triển khai giải pháp phù hợp với quy mô, ngành nghề và yêu cầu cụ thể của bạn. Liên hệ với chúng tôi để nhận tư vấn miễn phí!