Mô tả

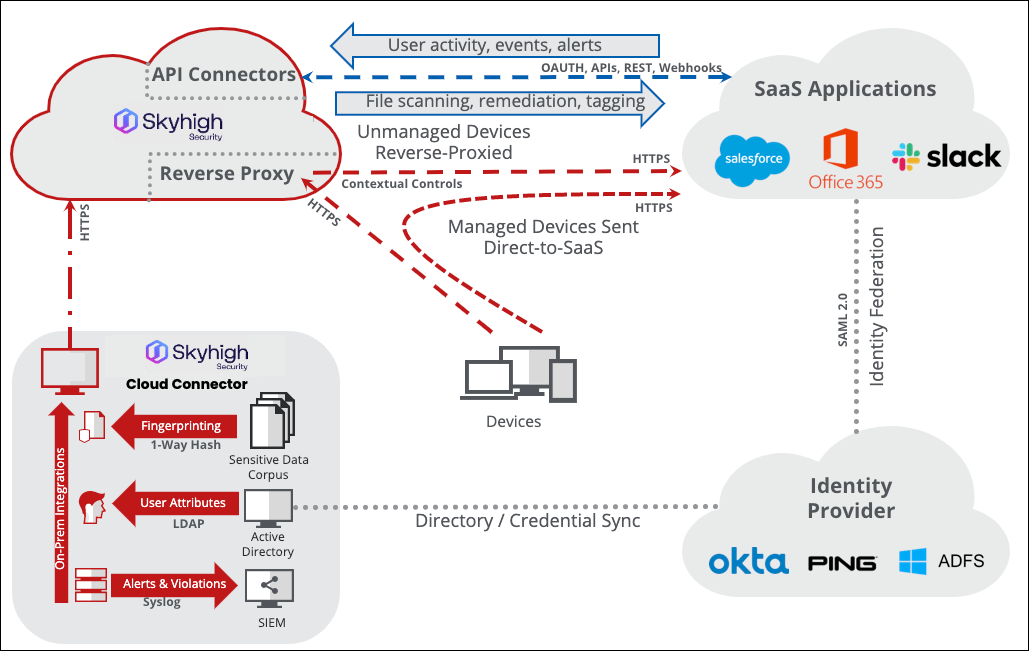

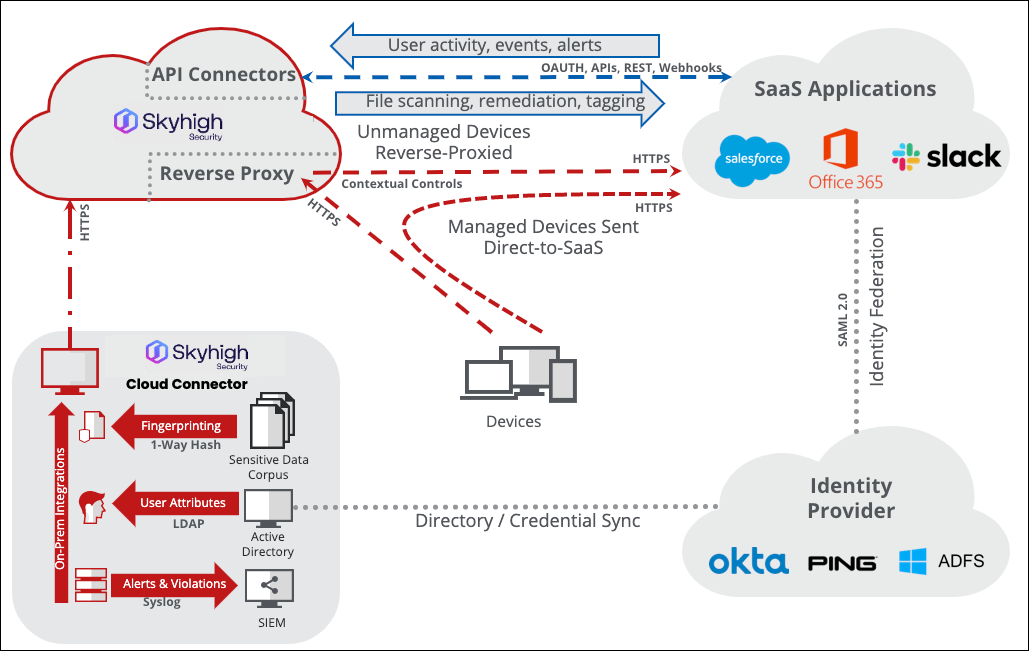

Skyhigh Cloud Access Security Broker (CASB) cung cấp khả năng bảo vệ dữ liệu chưa từng có. Kiểm soát dựa trên thiết bị và bảo vệ khỏi mối đe dọa nội tuyến cho tất cả các ứng dụng đám mây. Sử dụng giải pháp đám mây đa chế độ — tất cả từ một nền tảng duy nhất.

CÁC TRƯỜNG HỢP SỬ DỤNG SKYHIGH CLOUD ACCESS SECURITY BROKER CHÍNH:

- Thực thi các chính sách chống thất thoát dữ liệu (DLP) trên đám mây. Đồng bộ hóa với DLP điểm cuối của bạn.

- Ngăn chặn việc chia sẻ trái phép dữ liệu nhạy cảm đến nhầm người.

- Ngăn chặn việc đồng bộ hoặc tải các dữ liệu của tổ chức xuống thiết bị cá nhân.

- Phát hiện các tài khoản bị xâm nhập, các mối đe dọa nội bộ và phần mềm độc hại.

- Có được khả năng hiển thị các ứng dụng chưa được thừa nhận và kiểm soát chức năng của chúng.

- Kiểm soát các cấu hình sai so với tiêu chuẩn của ngành và tự động thay đổi các cài đặt.

- Chiến lược tối ưu hóa vùng chứa để đảm bảo khối lượng công việc vùng chứa năng động và luôn thay đổi cũng như cơ sở hạ tầng mà chúng phụ thuộc vào.

- Khám phá dữ liệu nhạy cảm

Luôn biết dữ liệu của bạn được lưu trữ ở đâu và khám phá dữ liệu nhạy cảm đang được lưu trữ trong các dịch vụ đám mây của bạn. Nhanh chóng khắc phục mọi nội dung vi phạm chính sách công ty của bạn.

- Kiểm soát & giám sát hoạt động theo thời gian thực

Áp dụng các biện pháp kiểm soát thời gian thực để bảo vệ dữ liệu của bạn khi hoạt động của người dùng diễn ra, bao gồm các biện pháp kiểm soát quyền truy cập và chia sẻ nội dung chi tiết.

- Đăng ký đám mây (Windows Registry)

Có quyền truy cập được vào cơ quan đăng ký dịch vụ đám mây lớn nhất và chính xác nhất thế giới dựa trên đánh giá rủi ro 261 điểm có thể tùy chỉnh để hỗ trợ quản trị đám mây nhận thức được rủi ro.

- Điều tra và học tập có hướng dẫn

Ghi lại một cách toàn diện việc kiểm soát tất cả các hoạt động của người dùng và quản trị viên để hỗ trợ điều tra sau sự cố và các điều tra số khác.

- Phát hiện mối đe dọa nội bộ

Tận dụng công nghệ học máy để phát hiện hành vi cẩu thả và độc hại, bao gồm cả hoạt động của các tác nhân đe dọa nội bộ.

- Mã hóa dữ liệu có cấu trúc

Bảo vệ dữ liệu có cấu trúc, nhạy cảm bằng các chương trình mã hóa bảo toàn chức năng và được thẩm định bằng cách sử dụng các bộ khóa do doanh nghiệp kiểm soát.