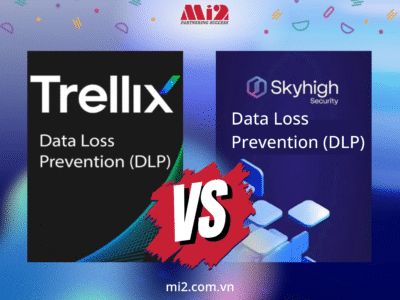

DLP Trellix và DLP Skyhigh Security: So sánh toàn diện hai giải pháp chống thất thoát dữ liệu hàng đầu

Làm thế nào để doanh nghiệp vừa duy trì sự linh hoạt trong vận hành, vừa kiểm soát chặt chẽ toàn bộ dữ liệu nhạy cảm trên hệ thống? Trong bối cảnh mô hình làm việc hybrid, chiến lược cloud-first và sự bùng nổ của AI ngày càng trở nên