Thiết bị kết nối là cầu nối giữa con người và công nghệ. Nhưng cũng chính chúng đang trở thành “cửa sau” cho tội phạm mạng. Báo cáo từ Forescout Research 2025 mang đến cái nhìn thiết thực về những thiết bị kết nối có mức độ rủi ro cao nhất trong mạng lưới doanh nghiệp hiện nay.

Dựa trên các phát hiện mới nhất từ báo cáo này, bài viết sẽ phân tích chi tiết các loại thiết bị dễ bị khai thác, phương pháp đánh giá rủi ro và xu hướng tấn công đang nổi bật. Qua đó, doanh nghiệp có thể hiểu rõ hơn lý do vì sao việc quản lý thiết bị kết nối cần được xem là một trong những ưu tiên hàng đầu trong chiến lược bảo mật.

Vì sao cần quan tâm đến thiết bị kết nối có mức độ rủi ro?

Mỗi thiết bị trong mạng đều là một mắt xích bảo mật. Nếu một thiết bị bị tấn công, toàn bộ hệ thống có thể bị ảnh hưởng nghiêm trọng. Không chỉ gây tổn thất dữ liệu, hậu quả còn có thể kéo dài, ảnh hưởng đến uy tín và vận hành của doanh nghiệp.

Chẳng hạn, vào tháng 4 năm 2025, một trong những doanh nghiệp công nghệ lớn tại Việt Nam, đã bị tấn công ransomware khiến khoảng 2 terabyte dữ liệu bị rò rỉ. Cùng thời điểm đó, một ngân hàng tại Việt Nam cũng được ghi nhận là nạn nhân của một vụ tấn công mạng, gây thiệt hại lên đến 100 tỷ đồng. Tuy nhiên danh tính và mức độ ảnh hưởng tới dữ liệu khách hàng chưa được tiết lộ. Những sự cố này cho thấy bất kỳ thiết bị nào kết nối với mạng, từ máy chủ đến thiết bị IoT, đều có thể trở thành điểm yếu nghiêm trọng nếu không được giám sát và bảo vệ đúng mức.

Xu hướng tấn công đang thay đổi nhanh chóng

Từ năm 2020 đến 2025, xu hướng tấn công mạng đã có bước chuyển rõ rệt. Nếu trước đây tội phạm mạng nhắm vào máy tính cá nhân và máy chủ, thì nay thiết bị mạng như router, firewall, hay thậm chí là máy bơm truyền thuốc trong bệnh viện đã trở thành mục tiêu hàng đầu.

Sự thay đổi này xuất phát từ thực tế rằng các thiết bị kết nối thường thiếu lớp bảo mật đầy đủ, hoặc bị bỏ qua trong quy trình kiểm tra bảo mật định kỳ.

Hệ thống phân loại rủi ro: Ba yếu tố chính

Forescout sử dụng phương pháp đa yếu tố để đánh giá rủi ro, gồm:

- Cấu hình (Configuration): Số lượng và mức độ nghiêm trọng của lỗ hổng bảo mật.

- Chức năng (Function): Tác động nếu thiết bị bị chiếm quyền điều khiển.

- Hành vi (Behavior): Mức độ tiếp xúc với Internet và nguy cơ bị khai thác.

Từ đó, mỗi thiết bị nhận điểm rủi ro từ 1 đến 10. Điểm càng cao, mức độ nguy hiểm càng lớn.

Danh sách các thiết bị dễ bị khai thác nhất năm 2025

Thiết bị mạng (IT) – Tâm điểm của các chiến dịch tấn công

1. Router – Vẫn là “cửa ngõ” bị khai thác nhiều nhất

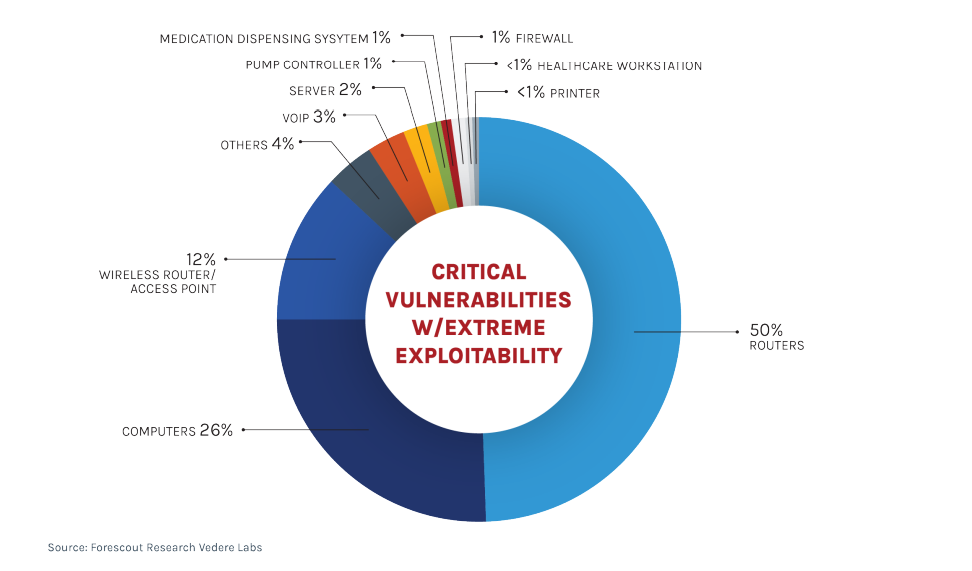

Router thường có cổng quản trị mở và nằm ở rìa mạng. Hơn 50% thiết bị dính lỗ hổng nghiêm trọng là router. Hacker dễ dàng tấn công router để xâm nhập toàn bộ hệ thống.

2. Tường lửa (Firewall) và ADC – Lỗ hổng ẩn sau lớp bảo vệ

Tường lửa và thiết bị cân bằng tải (ADCs) vừa xuất hiện trong danh sách năm nay. Chúng thường bị lỗi cấu hình hoặc tồn tại lỗ hổng chưa được vá, tạo cảm giác an toàn giả cho doanh nghiệp.

3. IPMI – Quản trị từ xa nhưng thiếu an toàn

IPMI là công nghệ quản lý server từ xa, kể cả khi tắt nguồn. Tuy nhiên, nó tồn tại nhiều lỗ hổng bảo mật đã được cảnh báo công khai suốt nhiều năm qua.

4. Domain Controller – Mục tiêu lý tưởng của ransomware

Là nơi lưu trữ danh tính, phân quyền truy cập, Domain Controller là mục tiêu hấp dẫn cho tội phạm mạng. Nếu bị kiểm soát, hacker có thể di chuyển tự do trong toàn mạng.

Router dẫn đầu danh sách thiết bị rủi ro. Với 50% lỗ hổng nghiêm trọng và dễ khai thác (theo Forescout 2025).

IoT – Những thiết bị tưởng chừng “vô hại” lại tiềm ẩn rủi ro lớn

1. Camera IP, hệ thống VoIP và NVR – Bị nhắm đến bởi cả botnet và APT

Chúng thường tiếp xúc trực tiếp với Internet, và thường có phần mềm lỗi thời. Đây là những thiết bị dễ bị khai thác bằng các kỹ thuật đơn giản như quét cổng hoặc mật khẩu mặc định.

2. NAS – Thiết bị lưu trữ có thể trở thành “con tin”

Các hệ thống NAS là mục tiêu quen thuộc của ransomware như QLocker. Nhiều nhóm tội phạm mạng đã phát triển mã độc nhắm riêng vào NAS, tận dụng việc lưu trữ dữ liệu nhạy cảm.

3. PoS – Máy thanh toán là kho dữ liệu của kẻ xấu

PoS có thể bị gắn keylogger, RAM scraper để thu thập thông tin thẻ tín dụng. Ngoài ra, chúng cũng dễ bị khai thác qua hệ điều hành cũ hoặc lỗ hổng ứng dụng.

OT – Thiết bị điều khiển công nghiệp ngày càng bị đe dọa

1. Universal Gateway và Historians – “Cầu nối nguy hiểm” giữa IT và OT

Gateway kết nối các giao thức khác nhau (như Modbus, EtherNet/IP), tạo ra lỗ hổng cho di chuyển ngang trong mạng OT. Historians thì thường là điểm vào đầu tiên trong các vụ tấn công OT gần đây.

2. BMS và thiết bị kiểm soát truy cập – Dễ bị tấn công từ xa

Nhiều tòa nhà thông minh đã bị tấn công bằng cách làm tê liệt BMS hoặc chiếm quyền điều khiển thiết bị kiểm soát ra vào.

3. UPS – Tưởng nhỏ mà có thể gây hậu quả lớn

Các thiết bị nguồn dự phòng (UPS) khi bị tấn công có thể bị dùng để tắt điện trung tâm dữ liệu hoặc gây hỏng thiết bị bằng điều chỉnh điện áp.

IoMT – Các thiết bị y tế kết nối trong “vùng nguy hiểm cao”

1. Máy chụp hình ảnh y học (CT, PET, X-ray) – Chạy hệ điều hành cũ, dễ bị lạm dụng

Các thiết bị này sử dụng giao thức DICOM, nhưng lại thường xuyên kết nối mạng và có nhiều lỗ hổng chưa được khắc phục.

2. Thiết bị xét nghiệm và trạm làm việc y tế – Giao tiếp không mã hóa là mối nguy lớn

Nhiều thiết bị không mã hóa dữ liệu khi gửi đến hệ thống thông tin phòng xét nghiệm (LIS), dễ bị chặn bắt và giả mạo kết quả.

3. Bộ điều khiển bơm truyền dịch – Mỗi lỗi có thể đe dọa tính mạng

Một khi bị chiếm quyền điều khiển, hacker có thể thay đổi liều lượng thuốc, gây ra hậu quả nghiêm trọng cho bệnh nhân.

Đọc thêm: Bảo mật thiết bị y tế: Giải pháp toàn diện từ Forescout

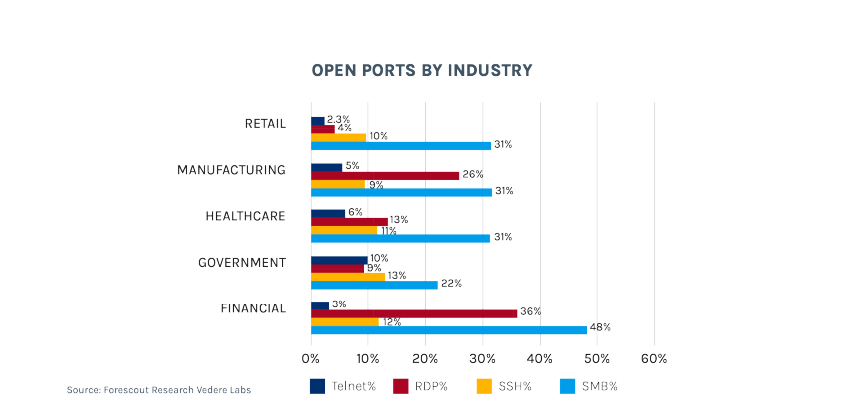

Xu hướng đáng lo ngại trong giao thức kết nối

Báo cáo từ Forescout cũng ghi nhận sự gia tăng sử dụng Telnet – một giao thức không mã hóa – đặc biệt trong các hệ thống chính phủ. Trong khi đó, SSH – một lựa chọn an toàn hơn – lại giảm. Sự thay đổi này phản ánh sự lạc hậu trong một số mạng lưới, và sự tăng trưởng thiết bị sử dụng hệ điều hành nhúng không được vá lỗi kịp thời.

Ngoài ra, SMB và RDP – hai giao thức phổ biến này cũng bị lạm dụng nếu không cấu hình đúng, tạo điều kiện cho ransomware lan rộng.

Telnet tăng ở chính phủ (9%) và SMB chiếm 48% trong ngành tài chính. Điều này phản ánh xu hướng giao thức không an toàn (Forescout 2025).

Hệ điều hành: “Gót chân Achilles” của thiết bị kết nối

Windows vẫn là hệ điều hành chiếm ưu thế trong các thiết bị doanh nghiệp. Nhưng đáng chú ý, Windows 10 sẽ hết hạn hỗ trợ vào tháng 10 năm 2025, và hơn 70% thiết bị ở lĩnh vực bán lẻ và y tế vẫn đang dùng hệ điều hành này.

Bên cạnh đó, Windows lỗi thời như XP, 7, CE vẫn tồn tại trong một phần nhỏ thiết bị. Đặc biệt, ngành chính phủ đang chứng kiến sự gia tăng của các phiên bản lỗi thời này – từ 1,2% (2024) lên 2,7% (2025).

Doanh nghiệp cần làm gì để bảo vệ hệ thống?

1. Tăng cường giám sát và cập nhật định kỳ thiết bị kết nối

Không chỉ máy tính mới cần vá lỗi. Mọi thiết bị từ router, camera đến máy xét nghiệm đều cần được cập nhật định kỳ.

2. Giảm thiểu giao thức không an toàn

Telnet, SMB, hoặc RDP cần được giám sát chặt chẽ. Nếu không cần thiết, hãy vô hiệu hóa.

3. Ưu tiên thiết bị nhúng và hệ điều hành chuyên dụng

Các hệ điều hành nhúng thường bị bỏ qua, nhưng lại chiếm tỷ lệ lớn trong các lỗ hổng. Doanh nghiệp cần có công cụ theo dõi riêng biệt cho loại hệ điều hành này.

4. Xây dựng chiến lược an ninh toàn diện

Không thể chỉ bảo vệ IT mà bỏ qua IoT hay thiết bị y tế. Một chiến lược tổng thể phải đánh giá rủi ro trên mọi nhóm thiết bị kết nối có mức độ rủi ro cao.

Kết luận

Mạng lưới thiết bị kết nối ngày càng đa dạng, nhưng cũng kéo theo vô số lỗ hổng bảo mật. Những thiết bị tưởng như ít quan trọng như camera, router hay thiết bị y tế, lại có thể trở thành điểm khởi đầu cho một cuộc tấn công quy mô lớn.

Để bảo vệ hệ thống, doanh nghiệp cần xem bảo mật thiết bị kết nối là một ưu tiên, không phải tùy chọn. Không chỉ tập trung vào endpoint hay server, bảo mật toàn diện phải bắt đầu từ chính các thiết bị kết nối có mức độ rủi ro cao, trải dài từ trung tâm dữ liệu đến tận camera ngoài hành lang.