Trong kỷ nguyên số hóa hiện nay, hoạt động sản xuất công nghiệp ngày càng phụ thuộc vào các công nghệ tiên tiến. Việc bảo vệ cơ sở hạ tầng quan trọng khỏi các mối đe dọa mạng trở nên vô cùng cần thiết. Sự hội tụ giữa công nghệ vận hành (Operation Technology – OT) và công nghệ thông tin (IT) đã mang lại hiệu quả mới, nhưng đồng thời cũng tạo ra những điểm yếu dễ bị khai thác. Bài viết này sẽ khám phá vai trò quan trọng của Quản lý Lỗ hổng và Phát hiện và Phản hồi (Vulnerability Management/Detection & Response – VM/DR) trong lĩnh vực An ninh mạng Công nghiệp.

Giới thiệu về An ninh mạng Công nghiệp

Hầu hết các ngành công nghiệp hiện nay đều dựa vào hệ thống điều khiển công nghiệp (Industrial Control System – ICS) và các thiết bị mạng khác để hoạt động hiệu quả. Tuy nhiên, sự kết nối này cũng mang đến rủi ro về an ninh mạng.

Để bảo vệ cơ sở hạ tầng công nghiệp khỏi các mối đe dọa mạng, cần lưu ý các yếu tố sau:

- Kết nối mạng: Nên hạn chế tối đa các kết nối mạng không cần thiết và phân vùng mạng để giảm thiểu rủi ro.

- Hệ thống điều khiển: Cần bảo mật hệ thống điều khiển công nghiệp bằng cách cập nhật phần mềm, sử dụng mật khẩu mạnh và kiểm soát truy cập.

- Nhân viên: Nâng cao nhận thức về an ninh mạng cho nhân viên thông qua các chương trình đào tạo và các biện pháp bảo mật nội bộ.

- Chính sách bảo mật: Nên xây dựng và triển khai các chính sách bảo mật rõ ràng, bao gồm các quy định về quyền truy cập, sử dụng và bảo mật dữ liệu.

An ninh mạng công nghiệp khác với an ninh mạng trong môi trường IT truyền thống bởi các hệ thống ICS thường rất phức tạp, bao gồm nhiều thiết bị và phần mềm khác nhau từ nhiều nhà cung cấp, khiến việc bảo mật trở nên khó khăn hơn. Hơn nữa, các hệ thống ICS thường được thiết kế để vận hành độc lập và hạn chế kết nối mạng internet, điều này hạn chế việc áp dụng các công cụ và giải pháp bảo mật thông thường. Ngoài ra, nhiều thiết bị ICS đã hoạt động trong nhiều năm và không được cập nhật phần mềm thường xuyên, khiến chúng dễ bị khai thác bởi các lỗ hổng bảo mật.

Đọc thêm: 4 câu hỏi dành cho Doanh nghiệp để giảm thiểu rủi ro tiếp xúc với mối đe dọa

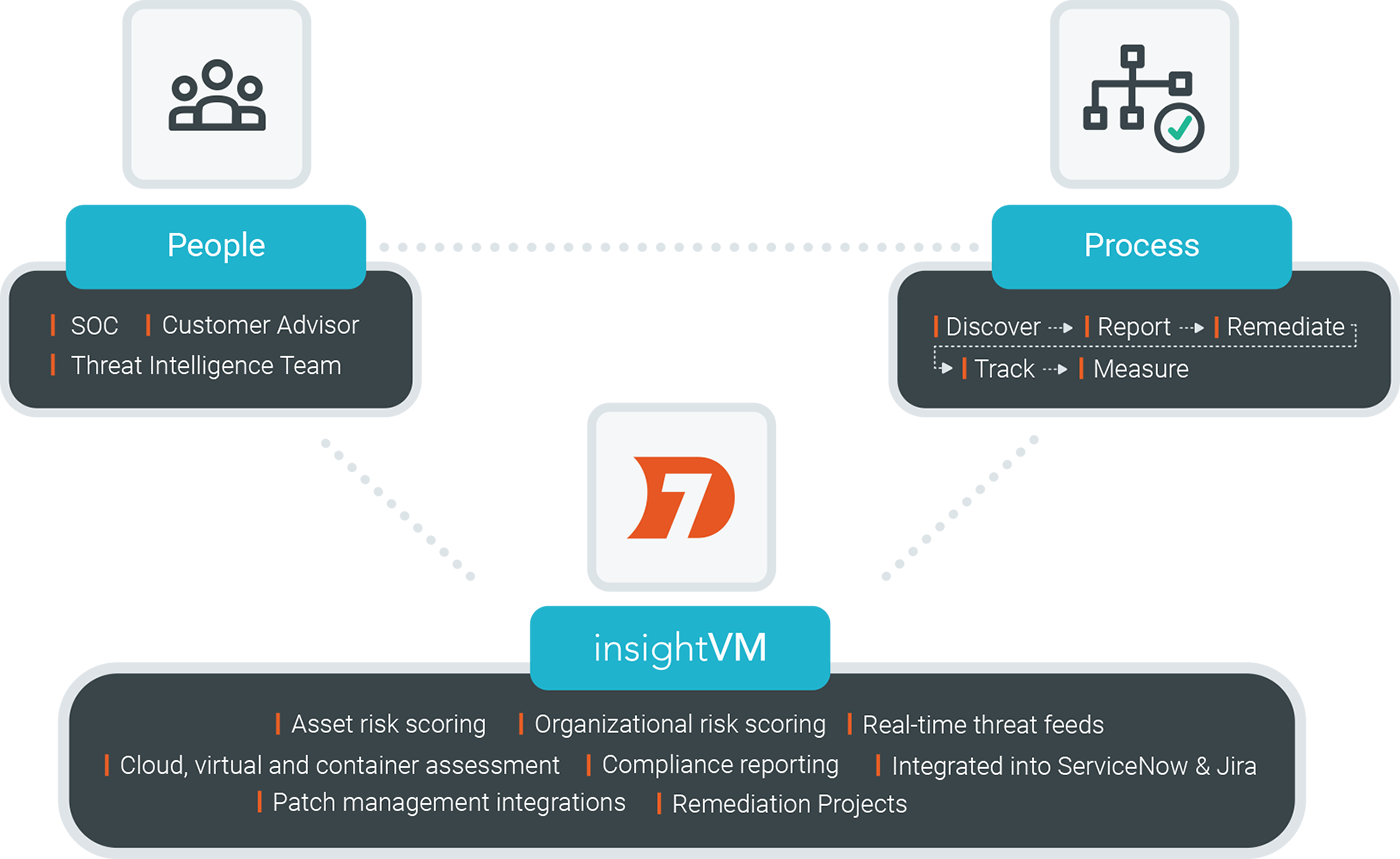

Quản lý Lỗ hổng và Phát hiện và Phản hồi (VM/DR) trong Bối cảnh Công nghiệp

Các bước quản lý lỗ hổng

Quản lý Lỗ hổng và Phát hiện và Phản hồi là một chiến lược chủ động để chống lại các mối đe dọa mạng đang không ngừng phát triển mà các tổ chức công nghiệp phải đối mặt và nguồn nhân lực hạn chế để tuyển dụng.

VM/DR đóng vai trò quan trọng trong việc bảo vệ cơ sở hạ tầng công nghiệp trước các mối đe dọa mạng, giúp tổ chức xác định và sửa chữa các lỗ hổng bảo mật trong hệ thống ICS, cho phép tổ chức phát hiện các cuộc tấn công mạng và phản ứng một cách kịp thời để ngăn chặn thiệt hại và giảm thiểu các rủi ro liên quan đến các mối đe dọa mạng, bảo vệ an toàn hoạt động và dữ liệu.

Lợi ích của việc kết hợp VM/DR

Việc kết hợp VM/DR mang lại nhiều lợi ích cho các tổ chức công nghiệp:

- Bảo vệ toàn diện: VM/DR cung cấp một cách tiếp cận toàn diện cho bảo mật, bao gồm cả việc phát hiện và phản hồi, giúp bảo vệ cơ sở hạ tầng công nghiệp một cách hiệu quả.

- Tăng cường khả năng phục hồi: VM/DR giúp tăng cường khả năng phục hồi sau các cuộc tấn công mạng, giảm thiểu thời gian ngừng hoạt động và thiệt hại.

- Tối ưu hóa chi phí: VM/DR giúp tối ưu hóa chi phí bảo mật, tránh những chi phí phát sinh do các cuộc tấn công mạng.

Các thành phần cốt lõi của VM/DR trong công nghiệp

VM/DR trong công nghiệp bao gồm một số thành phần cốt lõi:

1. Quét lỗ hổng (Vulnerability Scanning)

Nhằm xác định các lỗ hổng bảo mật trong hệ thống ICS bằng cách sử dụng các công cụ quét lỗ hổng tự động để tìm kiếm các điểm yếu trong hệ thống. Việc lựa chọn các công cụ quét phù hợp với hệ thống ICS và môi trường hoạt động là điều cần lưu ý.

2. Phân tích lỗ hổng (Vulnerability Analysis)

Giúp phân tích các lỗ hổng được phát hiện để đánh giá mức độ nghiêm trọng và rủi ro, sử dụng các công cụ phân tích để xác định mức độ nguy hiểm và khả năng bị khai thác. Các yếu tố như mức độ nghiêm trọng, khả năng bị khai thác và tác động đến hoạt động kinh doanh cần được xem xét kỹ lưỡng.

3. Sửa chữa lỗ hổng (Vulnerability Remediation)

Khắc phục các lỗ hổng bằng cách cập nhật phần mềm, thay đổi cấu hình hệ thống hoặc áp dụng các biện pháp bảo mật khác, với ưu tiên sửa chữa các lỗ hổng nghiêm trọng nhất trước.

4. Phát hiện và Phản hồi (Detection and Response)

Phát hiện các hoạt động độc hại và phản ứng kịp thời để ngăn chặn thiệt hại, sử dụng các công cụ giám sát mạng, hệ thống phát hiện xâm nhập (IDS) và hệ thống phòng ngừa xâm nhập (IPS). Việc thiết lập các quy trình ứng cứu khẩn cấp và đảm bảo thông tin liên lạc hiệu quả là điều cần thiết.

5. Quản lý sự cố (Incident Management)

Xử lý các sự cố an ninh mạng và khôi phục hệ thống bị ảnh hưởng bằng cách triển khai các quy trình xử lý sự cố, bao gồm việc phân tích, cách ly, phục hồi và báo cáo sự kiện. Cần thiết lập các quy trình rõ ràng và đảm bảo thông tin liên lạc hiệu quả giữa các bên liên quan.

Đọc thêm: Penetration Testing – “Bức Tường Lửa” Bảo Vệ Hệ Thống Mạng Khỏi Các Mối Đe Dọa An Ninh

Các mối đe dọa và điểm yếu cụ thể trong công nghiệp

Sự tăng trưởng của các thiết bị kết nối như máy móc, cảm biến và thiết bị IoT ngày càng tăng, mở ra nhiều điểm tấn công tiềm ẩn. Sự phát triển của công nghệ đã làm cho các kỹ thuật tấn công mạng ngày càng tinh vi và khó phát hiện, đòi hỏi các biện pháp bảo mật nâng cao. Hơn nữa, số lượng các vụ tấn công mạng nhắm vào cơ sở hạ tầng công nghiệp đang gia tăng, với các mục tiêu như đánh cắp dữ liệu, làm gián đoạn sản xuất và gây thiệt hại về tài chính.

Các mối đe dọa chính trong công nghiệp

- Tấn công mạng nhắm vào hệ thống điều khiển: Các cuộc tấn công mạng nhắm vào hệ thống điều khiển công nghiệp (ICS), chẳng hạn như tấn công ransomware, tấn công từ chối dịch vụ (DoS) và tấn công logic, có thể làm gián đoạn hoạt động sản xuất và gây thiệt hại lớn.

- Tấn công mạng nhắm vào chuỗi cung ứng: Các cuộc tấn công mạng nhắm vào chuỗi cung ứng có thể gây ra sự gián đoạn nghiêm trọng, ảnh hưởng đến các nhà cung cấp nguyên liệu, đối tác sản xuất và khách hàng.

- Tấn công mạng nhắm vào nhân viên: Các cuộc tấn công mạng nhắm vào nhân viên có thể tận dụng các lỗ hổng trong nhận thức an ninh mạng của nhân viên để xâm nhập vào hệ thống, ví dụ như tấn công lừa đảo, lừa đảo kỹ thuật xã hội.

Các điểm yếu phổ biến

- Hệ thống lỗi thời: Nhiều hệ thống ICS đã hoạt động trong nhiều năm và không được cập nhật phần mềm thường xuyên, dẫn đến các lỗ hổng bảo mật bị khai thác.

- Thiết bị không được bảo mật: Các thiết bị ICS không được bảo mật đầy đủ, chẳng hạn như sử dụng mật khẩu yếu, thiếu kiểm soát truy cập, hoặc thiếu các bản vá lỗi phần mềm.

- Thiếu hụt nhận thức về an ninh mạng: Nhân viên không được đào tạo về nhận thức an ninh mạng, khiến họ dễ bị lừa đảo hoặc thao túng để xâm nhập hệ thống.

Bối cảnh về các mối đe dọa và lỗ hổng trong công nghiệp

Các mối đe dọa mạng trong công nghiệp đa dạng và phức tạp, đòi hỏi một cách tiếp cận toàn diện để quản lý rủi ro.

1. Hệ thống lỗi thời và giao thức độc quyền

Nhiều hệ thống ICS được thiết kế và triển khai cách đây nhiều năm, sử dụng các phần mềm và phần cứng lỗi thời, dễ bị khai thác bởi các lỗ hổng bảo mật chưa được vá lỗi. Các giao thức độc quyền được sử dụng trong nhiều hệ thống ICS cũng thiếu các tiêu chuẩn bảo mật thống nhất, tạo điều kiện cho các cuộc tấn công mạng.

2. Lỗi người dùng và mối đe dọa từ bên trong

Do sự thiếu hụt nhận thức về an ninh mạng hoặc sai sót trong thao tác, nhân viên có thể vô tình tạo ra các lỗ hổng bảo mật. Bên cạnh đó, mối đe dọa từ bên trong cũng đáng lo ngại khi nhân viên có quyền truy cập vào hệ thống có thể lợi dụng quyền hạn để gây ra thiệt hại, đánh cắp dữ liệu hoặc thao túng hệ thống.

3. Quản lý lỗ hổng trong chuỗi cung ứng

Các nhà cung cấp nguyên liệu, thiết bị và dịch vụ có thể là điểm yếu trong chuỗi cung ứng, và các cuộc tấn công mạng vào nhà cung cấp có thể ảnh hưởng đến toàn bộ chuỗi cung ứng. Do đó, cần thiết lập các cơ chế quản lý rủi ro chuỗi cung ứng, kiểm tra và đánh giá các nhà cung cấp về an ninh mạng, và yêu cầu họ tuân thủ các tiêu chuẩn bảo mật nhất định.

4. IoT và thiết bị biên

Sự gia tăng các thiết bị IoT trong công nghiệp tạo ra nhiều điểm tấn công mới. Các thiết bị biên như cảm biến và điều khiển thường đặt ở vị trí xa xôi, khó bảo mật và quản lý, tạo điều kiện thuận lợi cho các cuộc tấn công mạng.

5. Ransomware nhắm vào cơ sở hạ tầng quan trọng

Ransomware nhắm vào cơ sở hạ tầng quan trọng có thể gây ra sự gián đoạn hoạt động nghiêm trọng, ảnh hưởng đến sản xuất, cung cấp năng lượng và các lĩnh vực quan trọng khác. Để phòng chống ransomware, cần thiết lập các biện pháp như sao lưu dữ liệu định kỳ, cập nhật phần mềm đầy đủ và sử dụng các giải pháp bảo mật mạng hiệu quả.

Sự hợp tác giữa IT và OT

Cơ sở hạ tầng công nghiệp ngày càng phức tạp và kết nối với nhiều hệ thống IT, đòi hỏi sự hợp tác chặt chẽ giữa IT và OT để bảo mật hiệu quả. Vai trò của IT và OT trong an ninh mạng rất rõ ràng: IT chịu trách nhiệm về bảo mật mạng, cơ sở dữ liệu, hệ thống máy chủ và các ứng dụng, trong khi OT chịu trách nhiệm bảo mật các hệ thống điều khiển công nghiệp, sensors, actuators và các thiết bị mạng. Chính vì vậy, sự hợp tác giữa IT và OT rất quan trọng, bao gồm chia sẻ thông tin về các mối đe dọa, lỗ hổng bảo mật và các giải pháp bảo mật. Họ cũng cần phối hợp hành động để phản hồi các sự cố an ninh mạng, triển khai các giải pháp bảo mật và đảm bảo tính khả dụng của các hệ thống. Đào tạo chung cho nhân viên IT và OT về an ninh mạng cũng là cần thiết để nâng cao nhận thức và hiểu biết về các mối đe dọa và giải pháp bảo mật.

Kết luận

Quản lý Lỗ hổng và Phát hiện và Phản hồi (VM/DR) là hai yếu tố quan trọng trong việc bảo vệ an ninh mạng công nghiệp. Việc kết hợp VM/DR tạo ra một cách tiếp cận toàn diện cho bảo mật, giúp giảm thiểu rủi ro, tăng cường khả năng phục hồi và nâng cao hiệu quả hoạt động. Để bảo đảm tương lai, các tổ chức công nghiệp cần đầu tư vào an ninh mạng, hợp tác và áp dụng các công nghệ mới để vượt qua những thách thức ngày càng gia tăng trong lĩnh vực an ninh mạng công nghiệp.