Từ năm 2020 trở đi, Forescout Research – Vedere Labs đã tổ chức việc theo dõi và nghiên cứu về những thiết bị mạng của các tổ chức để xác định những thiết bị có nguy cơ rủi ro cao nhất. Nhờ vào kết quả nghiên cứu này, đội ngũ của Forescout đã phát hành báo cáo đầu tiên về Bảo mật thông tin vạn vật của Doanh nghiệp (Enterprise of Things Security Report) trong cùng năm 2020. Và hai năm sau đó họ đã tung ra báo cáo về “Các thiết bị kết nối có rủi ro nhất trong mạng doanh nghiệp“.

Vậy kết quả các thiết bị có rủi ro cao nhất trong mạng doanh nghiệp cho năm 2023 là những thiết bị nào? Hãy cùng Mi2 tìm hiểu sâu hơn qua bài phân tích báo cáo dưới đây.

Thông tin của bài viết được tiếp cận bằng cách dựa vào dữ liệu thông qua việc phân tích hàng triệu thiết bị trong Forescout’s Device Cloud sử dụng phương pháp đánh giá rủi ro đa yếu tố của Forescout.

Cơ sở nghiên cứu

Báo cáo dựa trên thông tin được thu thập trực tiếp từ các thiết bị đã kết nối vào mạng. Trong nhiều năm, các nhà nghiên cứu đã nhận thấy rằng một số loại thiết bị luôn xuất hiện trong các danh sách này, chẳng hạn như camera IP, thiết bị VoIP và bộ điều khiển logic có thể lập trình (PLC). Điều này có thể do tính quan trọng của chúng trong hệ thống hoặc do sự thiếu quan tâm liên tục từ các đội ngũ bảo mật. Tuy nhiên, cũng nhận thấy có các thiết bị khác, và mức độ rủi ro hiện tại của chúng phản ánh sự phát triển trong bối cảnh đe doạ mạng.

Vào năm 2022, các nhà nghiên cứu đã báo cáo về việc hypervisors trở thành mục tiêu chính của ransomware, chúng có xu hướng tăng lên và tiếp tục vào năm 2023. Tuy nhiên, bộ dữ liệu trong báo cáo năm 2022 (từ tháng 01 đến tháng 04) không bao gồm một số sự phát triển quan trọng sau này, điều này đã làm giảm đi mức độ rủi ro của hypervisors, như việc tăng cường mục tiêu các thiết bị không được quản lý bởi các nhóm hacktivists, sự gia tăng đáng kể của số lượng nhân viên trở lại văn phòng sau đại dịch COVID-19 và cuộc tấn công mạnh mẽ hơn vào cơ sở hạ tầng quan trọng ở phương Tây sau xâm lược của Nga vào Ukraine.

Đọc thêm: Các Cuộc Tấn Công Mạng Được Hỗ Trợ Bởi AI Đã Tiến Sâu Vào Lĩnh Vực Y Tế – Mi2 JSC

Thiết bị kết nối nào rủi ro nhất trong năm 2023?

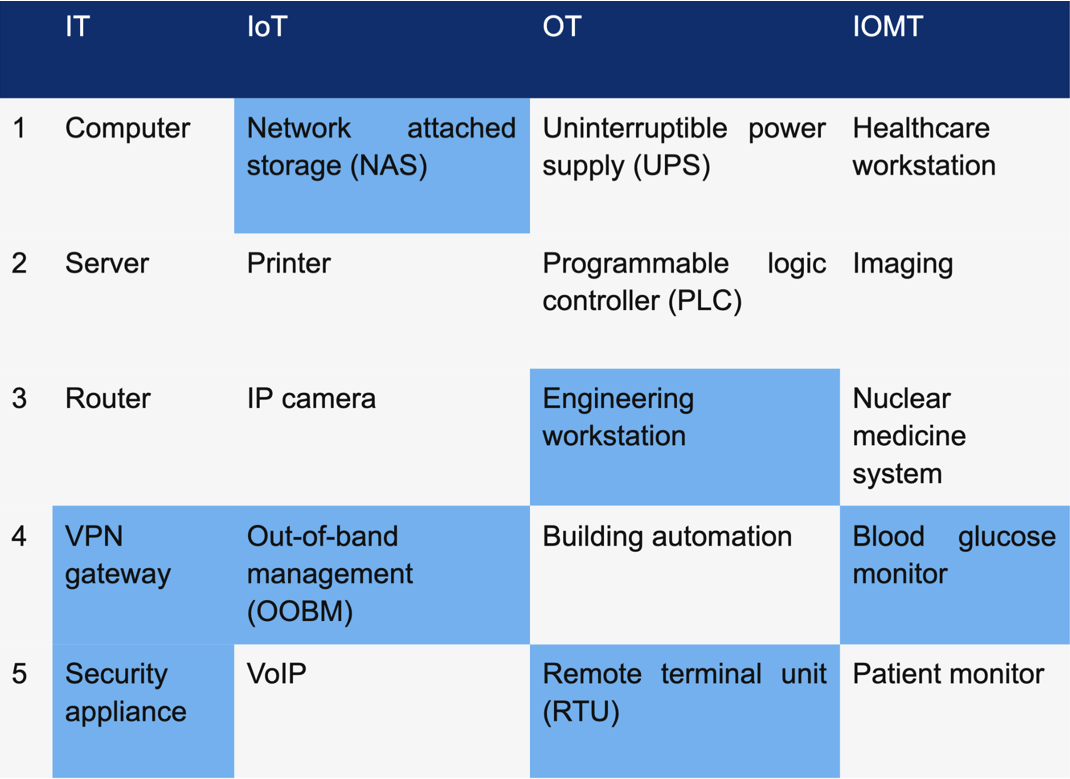

Dựa vào tập dữ liệu và phương pháp đánh giá mà báo cáo mô tả, Forescout đã xác định được 05 loại thiết bị có nguy cơ cao nhất trong bốn danh mục thiết bị khác nhau: IT (Công nghệ thông tin), IoT (Internet of Things – Internet Vạn vật), OT (Operational Technology – Công nghệ vận hành), và IoMT (Internet of Medical Things – Mạng lưới các thiết bị mạng y tế). Tổng cộng có 20 loại thiết bị đã được xác định có mức độ rủi ro cao.

Trong số 20 loại thiết bị kết nối này:

- Có 13 loại thiết bị đã được bàn luận trong báo cáo năm 2022 và vẫn nằm trong danh sách: máy tính, máy chủ và định tuyến trong danh mục Công nghệ thông tin (IT); máy in, camera IP và thiết bị VoIP trong danh mục Internet of Things (IoT); UPS (hệ thống dự phòng không gián đoạn), PLCs (bộ điều khiển logic có thể lập trình) và tự động hóa công trình trong danh mục Công nghệ vận hành (OT); và máy tính trạm y tế, thiết bị hình ảnh, thiết bị y học hạt nhân và máy theo dõi bệnh nhân trong danh mục Internet of Medical Things (IoMT).

- Bảy loại thiết bị (được đánh dấu màu xanh trong bảng) là mới xuất hiện trong danh sách: cổng VPN (Virtual Private Network) và thiết bị bảo mật trong danh mục Công nghệ thông tin (IT); NAS (Network-Attached Storage) và OOBM (Out-of-Band Management) trong danh mục Internet of Things (IoT); máy tính trạm kỹ thuật và RTUs (Remote Terminal Units) trong danh mục Công nghệ vận hành (OT); và máy đo đường huyết trong danh mục Internet of Medical Things (IoMT).

Bài báo cáo này thông báo về sự thay đổi trong danh sách các thiết bị có nguy cơ cao nhất so với năm 2022, đánh dấu các thiết bị mới xuất hiện và những thiết bị đã từng được bàn luận trong báo cáo trước đó.

Cùng tải và đọc báo cáo đầy đủ để hiểu rõ hơn về tại sao các thiết bị này có mức độ rủi ro cao và phân phối của chúng theo ngành công nghiệp (tài chính, chính phủ, y tế, sản xuất và bán lẻ) tại cuối bài viết.

Các phát hiện chính về thiết bị kết nối có nguy cơ cao nhất trong năm 2023

- Hơn 4,000 lỗ hổng ảnh hưởng đến các thiết bị trong tập dữ liệu của chúng tôi. Trong số này, 78% ảnh hưởng đến các thiết bị Công nghệ thông tin (IT), 14% ảnh hưởng đến IoT (Internet of Things), 6% ảnh hưởng đến OT (Operational Technology), và 2% ảnh hưởng đến IoMT (Internet of Medical Things). Mặc dù hầu hết các lỗ hổng ảnh hưởng đến các thiết bị Công nghệ thông tin, gần 80% trong số này chỉ có mức độ nghiêm trọng cao. Trái lại, các thiết bị IoMT có ít lỗ hổng hơn, nhưng 80% trong số chúng là lỗ hổng nghiêm trọng, thường cho phép việc kiểm soát hoàn toàn thiết bị. Điều này tạo ra mức độ rủi ro cao đối với các thiết bị y tế trên Internet. Tương tự, hơn một nửa số lỗ hổng ảnh hưởng đến các thiết bị OT và IOT đều có tính chất nghiêm trọng. Điều này có nghĩa là các lỗ hổng này có khả năng tạo điều kiện cho việc tấn công kiểm soát hoặc tấn công quan trọng đối với các thiết bị và môi trường vận hành.

2. Trong tất cả các ngành, ít nhất 10% trong số các thiết bị đã cài đặt bảo vệ điểm cuối (endpoint protection) nhưng tính năng này đã bị tắt (disabled). Tỷ lệ này cao nhất ở lĩnh vực chính phủ và dịch vụ tài chính (cả hai đều gần 24%), tiếp theo là lĩnh vực y tế (21%).

3. Ngành y tế là ngành có mức độ rủi ro cao nhất trong năm 2023, theo sau bởi bán lẻ và sản xuất. Các thiết bị trong lĩnh vực y tế có khả năng mở cổng kết nối nguy hiểm, chẳng hạn như Telnet, SSH và RDP. Gần 10% các thiết bị trong lĩnh vực y tế vẫn có cổng Telnet mở, so sánh với 3-4% của các thiết bị trong các lĩnh vực khác.

4. Những con số này cho thấy rằng ngành y tế đang đối diện với mức độ rủi ro cao, với việc tắt tính năng bảo vệ điểm cuối và sự xuất hiện của các cổng kết nối nguy hiểm làm tăng nguy cơ cho các thiết bị y tế.

5. Các phát hiện quan trọng từ năm 2022 đến năm 2023 là mức độ giảm rủi ro cao nhất được quan sát là ở ngành chính phủ. Tuy nhiên, các chỉ số của việc tấn công (indicators of compromise – IOCs), chẳng hạn như các địa chỉ IP và tên miền độc hại đã biết trước, thường được phát hiện nhiều nhất trong ngành chính phủ (63% của IOCs), theo sau bởi ngành y tế (19%) và dịch vụ tài chính (8%).

6. Cơ sở hạ tầng mạng và thiết bị bảo mật Công nghệ thông tin (IT) là những thiết bị có khả năng bị tấn công nguy hiểm nhất trên Internet. Chúng được theo sau bởi các thiết bị Internet of Things (IoT) như camera IP (chiếm đa số IoT với 23%), NAS (7%) và VoIP (3%). Cũng có số lượng lớn các thiết bị văn phòng như máy in và NAS được tiết lộ trên Internet trong lĩnh vực chính phủ (19%) và Công nghệ vận hành (OT) trong dịch vụ tài chính (6%, chủ yếu là UPS).

7. Các hệ điều hành truyền thống như Windows và Linux chiếm phần lớn trong mọi ngành công nghiệp, nhưng các hệ điều hành đặc thù, chẳng hạn như firmware nhúng, đặc biệt phổ biến trong ngành bán lẻ (14%), ngành y tế (13%) và ngành chính phủ (12%). Quản lý các phiên bản cũ không được hỗ trợ, theo dõi sự đa dạng của các hệ điều hành đặc thù và đối phó với các vấn đề bảo mật có hệ thống trong firmware nhúng là một nỗi ác mộng đối với các nhóm an ninh thông tin.

8. Các thiết bị chuyên dụng thường chạy các phiên bản Windows cũ hơn nhiều so với các thiết bị IT chung chung. Ví dụ, 63% của các thiết bị Công nghệ vận hành (OT) và 35% của các thiết bị Internet of Medical Things (IoMT) chạy các phiên bản cũ của hệ điều hành Windows. Điều này xảy ra do tuổi thọ dài của chúng, các ứng dụng cổ điển mà chúng chạy và cần thiết phải được các nhà cung cấp xác minh rằng chúng có thể được nâng cấp lên các phiên bản hệ điều hành mới hơn một cách an toàn.

Đọc thêm: [Case Study] Giải pháp An ninh mạng trong lĩnh vực Y tế! – Mi2 JSC

Vượt xa hơn ngoài bảng xếp hạng: Biện pháp bảo mật toàn diện hơn để bảo vệ bề mặt tấn công

Rủi ro không chỉ ở khả năng bị tấn công; mà quan trọng cần xem xét tới yếu tố tác động như tầm quan trọng của kinh doanh. Do đó, danh sách các thiết bị có rủi ro cao không luôn hoàn toàn trùng khớp với các thiết bị bị tấn công nhiều nhất. Tuy nhiên, Forescout thực sự kỳ vọng rằng một số thiết bị rủi ro nhất mà họ xác định sẽ nằm trong số những thiết bị bị tấn công nhiều nhất vào năm 2023. Đặc biệt là các thiết bị cơ sở hạ tầng mạng CNTT (bộ định tuyến, thiết bị bảo mật và cổng VPN) và NAS trong IoT có dấu hiệu chỉ trở nên phổ biến hơn với những kẻ tấn công.

Một số phát hiện của Forescout chỉ ra những hành động cụ thể có thể thực hiện để giảm thiểu rủi ro trước mắt:

- Sự phổ biến của hệ điều hành Windows cổ điển và các lỗ hổng nghiêm trọng trong OT và IoMT – Cần nâng cấp, thay thế hoặc cách ly các thiết bị này nhiều nhất có thể.

- Các giải pháp bảo vệ điểm cuối thường bị vô hiệu hóa – Áp dụng xác minh và thực thi tuân thủ thiết bị tự động để đảm bảo rằng các thiết bị không tuân thủ không thể kết nối vào mạng.

- Các thiết bị thường bị tiếp xúc dễ dàng như camera IP và các cổng mở nguy hiểm như Telnet đặt ra mối đe dọa đối với bảo mật mạng-Để cải thiện các nỗ lực bảo mật mạng, bao gồm cả phân đoạn mạng.

Đọc thêm: IoT Security – Bảo mật thiết bị IoT – Mi2 JSC

Trong bối cảnh rộng hơn, vấn đề rủi ro bảo mật ngày càng gia tăng, nó trở nên đa dạng thiết bị hơn như thiết bị bảo mật, cổng VPN, NAS, OOBM và máy theo dõi đường huyết có nghĩa là các tổ chức cần phải chấp nhận thực tế rằng bối cảnh mối đe dọa đang phát triển ngày nay đòi hỏi các phương pháp bảo mật mới, ưu việt hơn để xác định và giảm thiểu rủi ro.

Để vượt qua các phương pháp bảo mật điểm cuối truyền thống, các kẻ tấn công sẽ liên tục chuyển sang các thiết bị có khả năng truy cập ban đầu dễ dàng hơn. Để quản lý rủi ro và phơi nhiễm hiện đại một cách hiệu quả, cần bao gồm các thiết bị từ mọi danh mục trong tổ chức. Các giải pháp chỉ áp dụng cho các thiết bị cụ thể không thể giảm rủi ro một cách hiệu quả, vì chúng không nhận biết được các phần khác của mạng đang bị nguy cơ tấn công. Ví dụ, các giải pháp chỉ dành cho thiết bị OT hoặc IoMT không thể đánh giá rủi ro cho các thiết bị CNTT, trong khi các giải pháp chỉ dành cho CNTT sẽ bỏ lỡ sự tinh vi của các thiết bị chuyên dụng.

Mục tiêu là bao phủ tất cả các loại thiết bị để giảm thiểu rủi ro trên toàn bộ tổ chức, và để làm được điều này, cần sử dụng các giải pháp bảo mật linh hoạt và tích hợp có khả năng làm việc với mọi loại thiết bị trong mạng.

Ngoài việc đánh giá rủi ro, việc giảm thiểu rủi ro nên sử dụng các biện pháp kiểm soát tự động không chỉ dựa vào các tác nhân bảo mật và chúng phải áp dụng cho toàn bộ doanh nghiệp thay vì các hệ thống riêng lẻ như mạng CNTT, mạng OT hoặc các loại thiết bị IoT (Internet of Things – IoT) cụ thể.

Hiểu điều gì khiến các thiết bị được kết nối nguy hiểm như vậy. Sau đó, cố gắng để có được khả năng hiển thị đầy đủ về số lượng đang kết nối với môi trường của tổ chức/doanh nghiệp bạn để bạn có thể bảo vệ bề mặt tấn công của mình.

Nguồn tham khảo từ Forescout Vedere Labs | July 13, 2023.

Tải ngay báo báo: Tại đây