Internet of Medical Things (IoMT) tiếp tục mang đến nhiều chức năng thú vị. Cho các tổ chức chăm sóc sức khỏe. Nhằm phân tích dữ liệu y tế nhanh chóng, linh hoạt. Và nâng cao khả năng chăm sóc bệnh nhân. Tuy nhiên, với sự gia tăng kết nối mạng và chuyển đổi kỹ thuật số hiện nay. Đang ngầm tạo ra những rủi ro mới về quyền riêng tư và bảo mật. Trong bối cảnh thiết bị đang phát triển theo cấp số nhân, làm tăng thêm độ phức tạp trên mạng. Và gây khó khăn khi quản lý tình trạng bảo mật chung.

Bài viết hôm nay, Mi2 và ForeScout sẽ mang đến cho các nhà quản lý bảo mật trong tổ chức y tế cái nhìn sâu sắc. Về những rủi ro liên quan đến thiết bị kết nối mạng. Và gợi ý phương pháp bảo mật toàn diện các thiết bị y tế của tổ chức.

Tình hình nền an ninh mạng trong y tế

Năm 2023 là năm thứ 13 liên tiếp, ngành chăm sóc sức khỏe đã chứng kiến. Những vụ vi phạm dữ liệu tốn kém nhất trên toàn thế giới. Với chi phí trung bình gần 11 triệu USD – gấp đôi chi phí cho ngành cao nhất tiếp theo là tài chính. Thêm vào đó là tình trạng thiếu hụt nhân tài về an ninh mạng. Đặc biệt nghiêm trọng trong ngành chăm sóc sức khỏe.

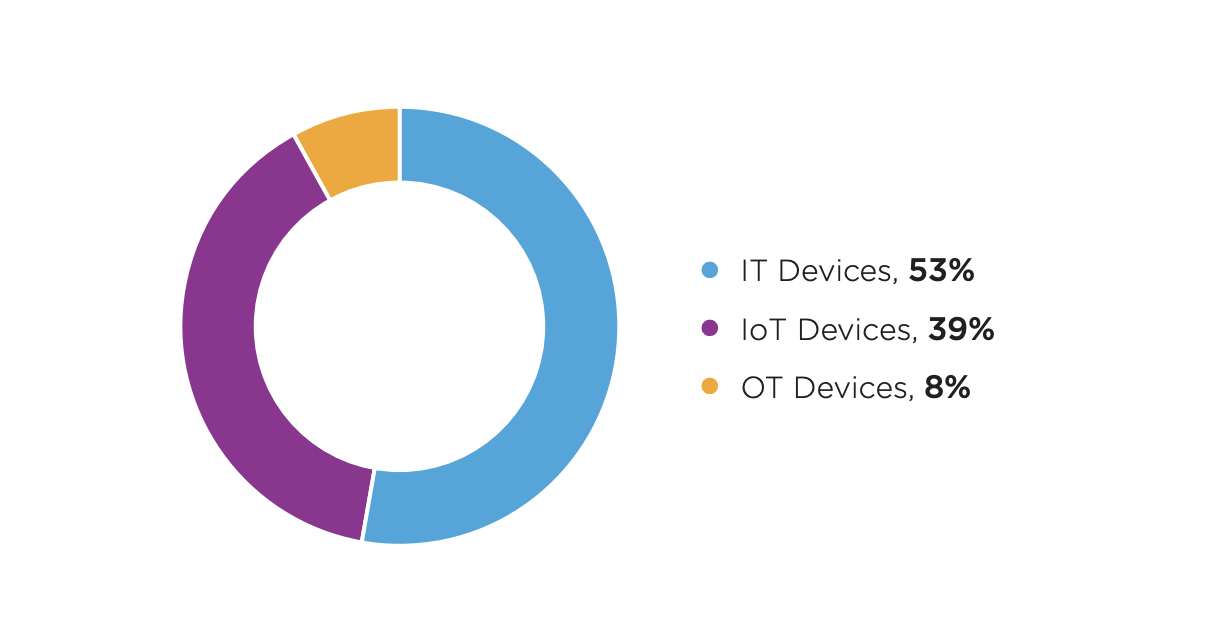

Bên cạnh đó, số lượng các loại thiết bị trên VLAN y tế hiện nay. Đang tăng lên chóng mặt! Tuy nhiên, trước đây các nhà cung cấp thiết bị. Chưa ưu tiên vấn đề bảo mật trong thiết kế các sản phẩm. Khiến việc quản lý và bảo mật hiện nay trở nên khó khăn hơn. Đội ngũ CNTT có thể phát hiện các thiết bị được kết nối trái phép. Nhưng thường không thể phân loại hoặc khó xác định vị trí thực của chúng.

Phần trăm số lượng các loại thiết bị trên VLAN y tế hiện nay

Thứ trưởng Bộ Y tế Trần Văn Thuấn cho biết: “Trong tình hình hiện nay, lĩnh vực y tế là một trong mười một lĩnh vực quan trọng ưu tiên bảo đảm an toàn thông tin mạng (theo Quyết định số 632/QĐ-TTg ngày 10/5/2017). Các hệ thống thông tin y tế, hệ thống thông tin khám chữa bệnh, nền tảng số y tế. Là những hệ thống, nền tảng số có quy mô lớn, triển khai toàn quốc. Và đặc biệt chứa nhiều thông tin, dữ liệu của người dân. Nên việc bảo đảm an ninh, an toàn thông tin mạng cần phải được quan tâm, bảo vệ. Trước các cuộc tấn công mạng ngày tăng về số lượng và tính chất nghiêm trọng.”

Thứ trưởng Bộ Y tế Trần Văn Thuấn phát biểu việc. Tăng cường công tác an ninh mạng trong y tế

Những thách thức an ninh mạng trong y tế hàng đầu hiện nay

Thông tin sức khỏe cá nhân (PHI) – một trong những loại thông tin nhạy cảm nhất. Chính là mục tiêu hàng đầu của các cuộc tấn công mạng. Tội phạm mạng thèm muốn PHI vì nó mang lại phần thưởng hấp dẫn. Nhờ lượng dữ liệu cá nhân có giá trị cao. Có thể bao gồm ngày và nơi sinh, chi tiết thẻ tín dụng, số an sinh xã hội, địa chỉ nơi ở và địa chỉ email,…

Các cuộc tấn công mạng phổ biến ảnh hưởng đến các tổ chức y tế:

- Phần mềm tống tiền: Vào năm 2023, nhóm ransomware as a service (RaaS) Rhysida. Đứng sau vụ tấn công nhằm vào Prospect Medical Holdings. Ảnh hưởng đến 17 bệnh viện và 166 phòng khám ở Mỹ.

- Cuộc tấn công DDoS: Năm 2014, nhóm hacktivist Anonymous. Đã nhắm mục tiêu vào Bệnh viện Nhi đồng Boston bằng một cuộc tấn công DDoS. Theo Trung tâm An ninh Internet. Bệnh viện đã chi hơn 300.000 USD. Để ứng phó và giảm thiểu thiệt hại từ cuộc tấn công này.

- Mạo danh thiết bị: Theo Wired, những kẻ tấn công MedJack. Hiện đang cố tình sử dụng phần mềm độc hại cũ. Để tấn công các thiết bị y tế chạy hệ điều hành lỗi thời. Như Windows XP và Windows Server 2003.

- Tấn công trung gian: Vào tháng 4/2017, văn phòng Dân quyền của Bộ Y tế và Dịch vụ Nhân sinh Hoa Kỳ. Đã khuyên các tổ chức được bảo hiểm và đối tác kinh doanh của họ. Sử dụng HTTPs để đảm bảo thông tin sức khỏe được bảo vệ khỏi tấn công.

- Phần mềm độc hại fileless: Ngoài việc bị đẩy xuống thông qua các trình duyệt lỗi thời hoặc chưa được vá. Các cuộc tấn công vào bộ nhớ này thường khai thác các điểm yếu trong Microsoft Windows. Như PowerShell và Giao thức máy tính từ xa (RDP).

Rất nhiều loại tấn công mạng nhắm mục tiêu vào các tổ chức y tế

Đọc thêm: Các Cuộc Tấn Công Mạng Được Hỗ Trợ Bởi AI Đã Tiến Sâu Vào Lĩnh Vực Y Tế

Những thách thức phổ biến khác:

- Môi trường chăm sóc sức khỏe ngày càng đa dạng: Sự phát triển nhanh chóng và đa dạng của các thiết bị y tế được kết nối và hệ điều hành. Khiến việc tương tác, bảo mật và quản lý tài sản mạng ngày càng khó khăn.

- Hệ điều hành Windows kế thừa là một lỗ hổng lớn: Nhiều mạng vẫn sử dụng hệ điều hành Microsoft Windows không được hỗ trợ.

- Thiếu chiến lược phân đoạn mạng: Một trong những phương pháp hay nhất. Để hạn chế chuyển động độc hại theo chiều ngang. Là tập trung vào độ nhạy cảm, vị trí và mức độ quan trọng của dữ liệu. Được áp dụng không nhất quán trên các mạng đa dạng ngày nay.

- Các dịch vụ phổ biến còn tồn tại khiến mạng dễ bị tấn công: Các giao thức phổ biến. Còn mở cung cấp quyền truy cập không kiểm soát cho những kẻ tấn công.

- Thiếu khả năng hiển thị: Không thể nhìn thấy nhiều thiết bị. Dẫn đến điểm mù và thiết bị không xác định trên mạng doanh nghiệp.

- Phân khúc không đầy đủ: Các thiết bị rủi ro không được kiểm tra, kết nối và liên lạc. Với sự giám sát hạn chế hoặc không có gì cả.

- Hệ điều hành dễ bị tấn công: Nhiều thiết bị đang chạy hệ điều hành Windows. Không được hỗ trợ. Dễ dàng trở thành mục tiêu cho những kẻ xấu.

- Đặt mật khẩu mặc định: Các thiết bị quan trọng sử dụng thông tin xác thực mặc định nằm cùng với các hệ thống được kết nối khác. Dẫn đến có thể bị người ngoài thao túng và sử dụng để phát tán phần mềm độc hại.

- Thiết bị không thể vá lỗi: Nhiều thiết bị IoT và IoMT không thể vá lỗi. Và một số hệ thống chăm sóc quan trọng không thể vá lỗi ngoại tuyến.

Forescout: Lá chắn an ninh mạng cho trái tim của hệ thống y tế

Forescout là một trong những nhà cung cấp các công cụ an ninh mạng. Để mô phỏng bộ phận bảo mật an ninh mạng trong y tế thực tế. Nền tảng Forescout liên tục xác định, bảo vệ và đảm bảo tính tuân thủ. Của tất cả các tài sản mạng được quản lý và không được quản lý. Bao gồm cả thiết bị y tế.

Cụ thể, nền tảng Forescout giúp:

- Khám phá và phân loại tất cả các thiết bị IoT, IoMT, OT và IT khi kết nối. Đánh giá trạng thái bảo mật của chúng và phân chia chúng một cách thích hợp

- Thực thi tuân thủ và cung cấp báo cáo tốt hơn. Thông qua trang tổng quan chi tiết, có thể tùy chỉnh

- Tự động hoá thực hiện các hành động khắc phục khi cần thiết

- Liên tục giám sát và đánh giá thiết bị. Chia sẻ dữ liệu và điều phối các hành động thực thi. Bằng giải pháp của bên thứ ba

Đọc thêm: Case Study từ University Health Network (UHN) chọn Giải pháp An ninh mạng!

Tính năng nổi bật từ giải pháp của Forescout

1. Tầm nhìn toàn diện – không có điểm mù

Nền tảng Forescout cung cấp khả năng hiển thị, đánh giá và kiểm kê thiết bị chính xác. Không cần tác nhân 100% của tất cả các thiết bị được kết nối IP (được quản lý, không được quản lý, IoT, IoMT, OT và IT) trên các mạng HDO trong thời gian thực:

- Khám phá và đánh giá mọi thiết bị thông minh, thiết bị đầu cuối, thiết bị lâm sàng. Và hệ thống tự động hóa tòa nhà. Bất kể vị trí mà không làm gián đoạn việc chăm sóc

- Phân loại tất cả các thiết bị khi kết nối. Để đảm bảo chúng tuân thủ và được quản lý bằng chính sách phù hợp

- Tự động khắc phục tất cả các thiết bị không tuân thủ. Do hệ điều hành lỗi thời, mật khẩu mặc định hoặc ứng dụng trái phép

- Nhanh chóng xác định tình hình an ninh. Của các bệnh viện, phòng khám và phòng mạch bác sĩ trước khi kết nối

2. Phân đoạn mạng an toàn – Bảo vệ mạng mà không bị gián đoạn

Tự động nhóm các thiết bị theo danh tính và bối cảnh kinh doanh. Đồng thời ánh xạ luồng lưu lượng giữa các nhóm trên các miền. Nền tảng Forescout, bao gồm Forescout eyeSegment. Cho phép tổ chức:

- Trực quan hóa và lập mô hình tác động của sơ đồ phân khúc trước khi triển khai

- Đặt các thiết bị tiềm ẩn rủi ro trong vùng an toàn. Cho phép chúng tiếp tục các hoạt động quan trọng. Cho đến khi chúng có thể tuân thủ quy định

- Tự động hóa phân đoạn mạng. Để giảm thiểu rủi ro và giảm bán kính vụ nổ

- Hạn chế liên lạc chỉ ở các nhóm thiết bị và dịch vụ được yêu cầu

3. Tự động tuân thủ – Thiết bị tự động hoá và tuân thủ quy định

Có được khả năng hiển thị và kiểm soát liên tục. Để đảm bảo thiết bị luôn tuân thủ và cập nhật, phát hiện. Và cách ly các thiết bị giả mạo với tính năng:

- Kiểm soát truy cập mạng trong môi trường không đồng nhất. Có hoặc không có 802.1X và không cần nâng cấp. Hoặc thay đổi cơ sở hạ tầng

- Tự động loại bỏ các thiết bị không tuân thủ khỏi mạng. Hoặc cách ly chúng trong một mạng an toàn

- Giảm rủi ro tuân thủ và tránh bị phạt. Bằng cách xác định và theo dõi trạng thái thời gian thực. Của tất cả tài sản trên mạng của tổ chức

- Thực thi bảo mật Zero Trust. Bằng cách triển khai các chính sách có đặc quyền tối thiểu. Dựa trên người dùng, thiết bị, kết nối và sự tuân thủ