Ransomware không phải là mối đe dọa mới, nhưng nó liên tục tiến hóa. Ngay cả khi bạn đã tham gia vào lĩnh vực an ninh mạng trong nhiều năm, việc cập nhật các xu hướng, thách thức và phương pháp mới để phát hiện, điều tra và đáp ứng với các cuộc tấn công là rất quan trọng. Bài viết dưới đây là một bản tóm tắt những điểm chính cho bất kỳ ai đang tham gia vào việc bảo vệ một tổ chức khỏi các cuộc tấn công ransomware, được rút ra từ Hội nghị Trực tuyến Phát hiện và Ứng phó Ransomware của Trellix.

Sự phòng ngừa tốt nhất là có khả năng quan sát và kiểm soát đa lớp tại nhiều vector khác nhau cho bất kỳ biến thể ransomware nào

Không có một điểm kiểm soát đơn lẻ nào có thể cung cấp bảo vệ ransomware toàn diện. Email là điểm khởi đầu bị tấn công nhiều nhất, nhưng có các điểm kiểm soát mạnh mẽ trên thiết bị điểm cuối (endpoint), mạng và đặc biệt là kiểm soát bảo vệ dữ liệu là điều cần thiết trong bối cảnh ransomware hiện tại.

Việc phân tầng kiểm soát là bước đầu tiên – bước thứ hai là có khả năng liên kết các điểm kiểm soát với nhau thông qua tích hợp. Các bảo mật silo không đủ hiệu quả – chúng có lợi từ việc chia sẻ dữ liệu, thông tin và phân tích trải rộng các bộ phận bảo mật. Việc tích hợp không chỉ giúp cho tổ chức quan sát các mối đe dọa hiệu quả hơn, mà còn có thể giúp xác định được một biến thể ransomware cụ thể và yêu cầu các hành động ứng phó.

Đọc thêm: Ransomware là gì và cơ chế hoạt động như thế nào?

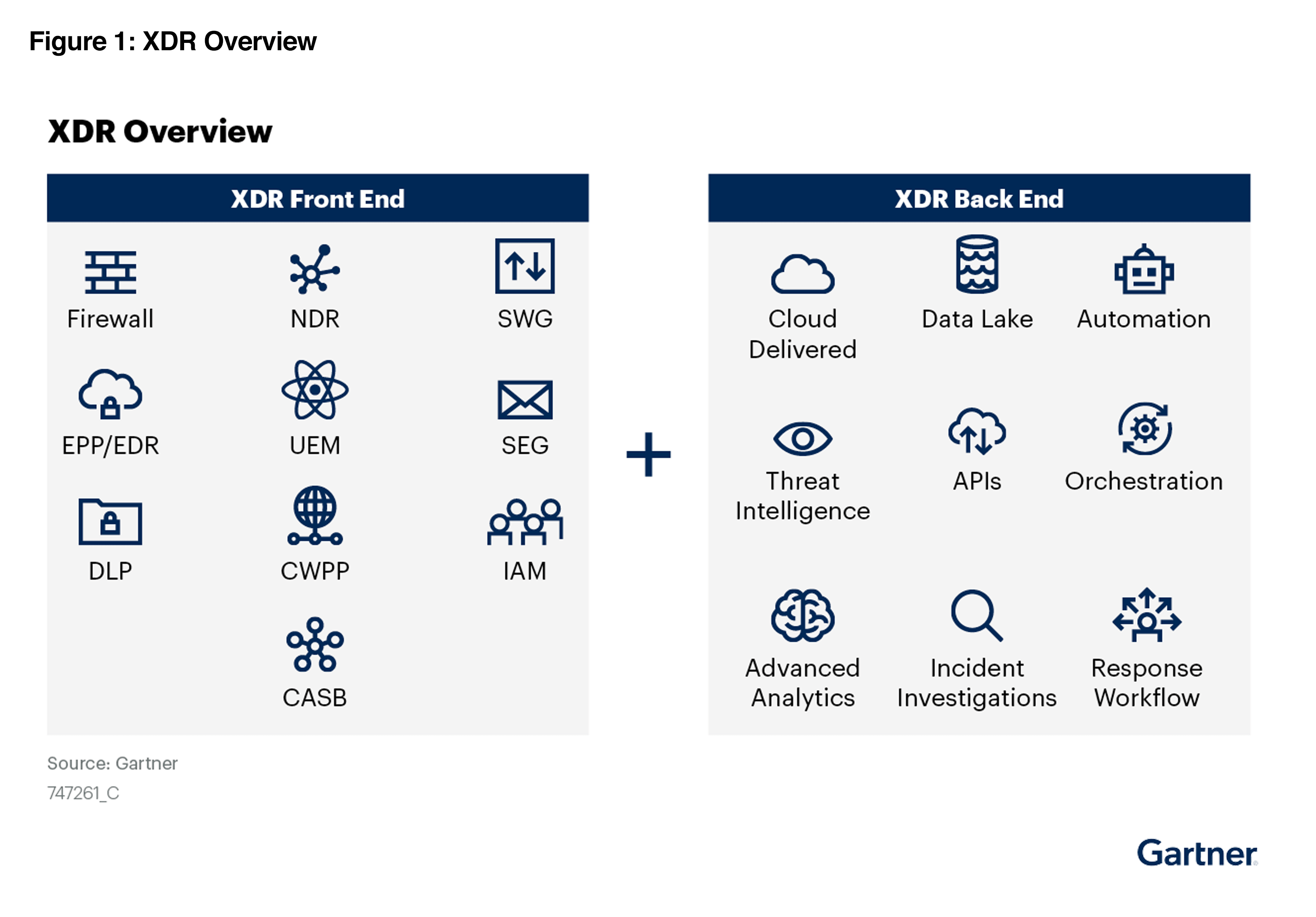

Tổng quan về XDR

Đây là lý do tại sao XDR (Extended Detection and Response – Phát hiện và Phản ứng Mở rộng) rất có giá trị trong công cuộc chống lại ransomware. XDR kết hợp dữ liệu từ nhiều công cụ, cho bạn khả năng quan sát toàn diện trên môi trường của bạn và tối ưu hóa quá trình phân tích. Nó tạo ra các phát hiện đa vector và ưu tiên cảnh báo cho Trung tâm Phản ứng An ninh (Security Operations Center – SOC) của bạn.

Đọc thêm: Extended Detection and Response (XDR) là gì?

Hiểu kẻ thù của mình.

Kẻ tống tiền kép, các mối đe dọa đa nền tảng, mã hóa không liên tục và nhiều hơn nữa – các tác nhân đe dọa ransomware đang phát triển nhanh chóng, và chúng ta cần phải phản hồi và đáp trả tương ứng.

Sự tinh vi của các nhóm đe dọa đồng nghĩa với việc không có không gian an toàn. Lập bản đồ các hoạt động về các mối đe dọa đối với ma trận MITER ATT&CK là một bài tập vô giá và các công nghệ có thể hiển thị MITRE ATT&CK có thể giúp cho việc “biết phải xây dựng hoặc cải thiện gì trong kiến trúc bảo mật” trở nên dễ dàng hơn.

Điều đặc biệt quan trọng là hiểu rõ các công cụ mà các tác nhân đe dọa sử dụng. Do sự phổ biến của các kỹ thuật LoLBin trong các chiến dịch ransomware, việc lập bản đồ và đánh giá các công cụ có thể bị lợi dụng bởi các tác nhân đe dọa trở nên quan trọng. So sánh chéo những gì đã được triển khai và sử dụng dự kiến với hoạt động của các tác nhân đe dọa có thể giúp tạo ra cơ sở để phát hiện hành vi bất thường hoặc độc hại.

Phát hiện ransomware sớm có nghĩa là chủ động phòng chống hơn trước các mối đe doạ.

Có thể hiểu được bối cảnh của các tác nhân đe dọa là một nhiệm vụ khó khăn, nhưng thông tin về mối đe dọa có thể làm cho công việc đó dễ dàng hơn. Việc theo dõi các chiến dịch phổ biến nhất xuất hiện ở một khu vực địa lý, ngành nghề hoặc thậm chí đang nhắm vào tổ chức là rất quan trọng để biết cách phản hồi và đáp ứng.

Tích hợp thông tin tình báo vào vận hành không chỉ đơn thuần là việc thu thập thông tin. Đưa nó vào hoạt động để phòng thủ ransomware có nghĩa là tổ chức phải có khả năng quan sát toàn bộ hệ thống IT và liên kết các chỉ số từ các nguồn dữ liệu khác nhau. Thông tin về mối đe dọa có thể đóng vai trò quan trọng trong việc cung cấp độ tin cậy và bối cảnh cho các sự kiện được quan sát, và khả năng kết nối các sự kiện tưởng chừng không liên quan với nhau thông qua một lớp phân tích như XDR làm cho thông tin về mối đe dọa trở nên có giá trị hơn.

Các tổ chức bị tấn công ransomware là các doanh nghiệp ở mọi quy mô và ngành nghề đa dạng.

Ransomware không phân biệt đối tượng. Trong nghiên cứu của Trellix, không phải lúc nào các công ty lớn cũng là nạn nhân chính. Thường thì các doanh nghiệp nhỏ với doanh thu từ 10 triệu đến 250 triệu đô la có khả năng trở thành nạn nhân nhiều hơn, đặc biệt là những doanh nghiệp này có khả năng có đội ngũ an ninh nhỏ. Điều này dễ dàng thành công do sự thiếu hụt nhân lực và có những lỗ hổng trong kiến trúc phòng vệ mạng của họ.

Do khả năng cao là các tổ chức nhỏ sẽ có ít nhân viên và ngân sách để đối phó với ransomware và các mối đe dọa khác, việc học hỏi từ những gì đã thành công là rất quan trọng. Việc thu thập kiến thức về các kỹ thuật, quy trình và hệ thống đã được triển khai thành công sẽ giúp ích cho việc xác định điểm yếu và quyết định nên tập trung vào điều gì trước tiên. Các phương pháp hay nhất, cấu trúc tham chiếu và bản đồ hành trình có thể là tài sản quý giá để bạn có thể định hướng con đường phía trước của riêng mình.

Ransomware có tính chu kỳ.

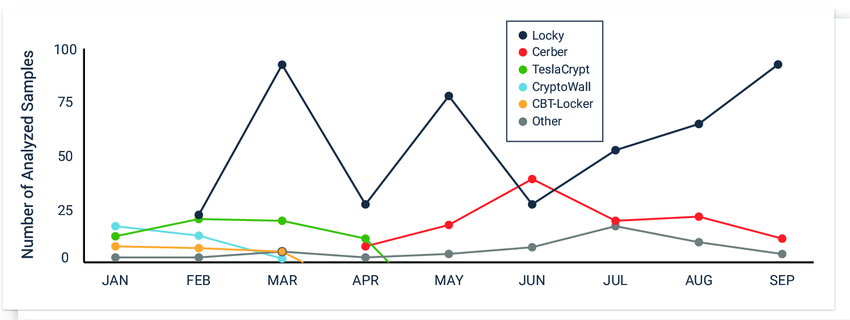

Tính lặp lại của các cuộc tấn công Ransomware năm 2016

Những kẻ tấn công sẽ liên tục phát triển các biến thể mới của ransomware cụ thể hoặc thay đổi mô hình kinh doanh của chúng và chuyển sang mô hình dịch vụ (Ransomware as a Service – RaaS) để mở rộng phạm vi hoạt động. Chỉ vì một chiến dịch ransomware gần đây đã giảm bớt sự nổi bật không có nghĩa là nó sẽ không quay trở lại. Chúng ta đã thấy sự xuất hiện, giảm sút, và sau đó lại xuất hiện của các mối đe dọa như Emotet và Ryuk, vì vậy việc xây dựng các phòng thủ cung cấp tầm nhìn và biện pháp phòng ngừa trên một phạm vi rộng của các cuộc tấn công ransomware là rất quan trọng.

Ransomeware có tính lặp lại, chúng thường theo đuổi một chu kỳ hoạt động mà có thể bao gồm sự xuất hiện của các biến thể mới, sự tiến triển của các kỹ thuật tấn công, và các giai đoạn có sự tăng giảm trong hoạt động của chúng. Chính vì vậy, việc tạo nên một vòng lặp phản hồi và tự đánh giá định kỳ về khả năng kiểm soát nội bộ cần phải là một phần của kế hoạch. Tính chất gây thiệt hại cực lớn của ransomware củng cố thêm nhu cầu về một quá trình cải tiến liên tục, có lẽ hơn bất kỳ trường hợp sử dụng nào khác trong bối cảnh mạng hiện tại.

Kết luận

Ransomware là một mối đe dọa ngày càng nghiêm trọng đối với mọi tổ chức, bất kể quy mô hay ngành nghề. Để bảo vệ khỏi các cuộc tấn công ransomware, cần có một chiến lược toàn diện bao gồm các biện pháp phòng ngừa, phát hiện và ứng phó.

Trellix cung cấp một loạt các giải pháp và dịch vụ có thể giúp các tổ chức xây dựng một chiến lược hiệu quả chống lại ransomware. Mi2 là nhà phân phối chính thức của Trellix tại Việt Nam, có thể giúp các tổ chức Việt Nam tìm hiểu thêm về các giải pháp của Trellix và triển khai chúng một cách hiệu quả.

Xem lại Hội thảo trực tuyến về Phát hiện và Ứng phó với Ransomware của Trellix tại đây.